Installer et configurer un navigateur LDAP

Introduction

Les commandes LDAP vues précédemment sont très puissantes, mais aussi très complexes, l’affichage d’une arborescence en mode texte n’est pas très pratique. Ainsi, pour manipuler les données de l’annuaire (que ce soit en lecture ou écriture), il est indispensable d’utiliser un navigateur LDAP. Pour faire une comparaison, c’est comme si vous deviez utiliser un navigateur web en mode texte pour consulter vos pages web, cela serait vraiment indigeste.

Présentation de Apache Directory Studio

Pour administrer ou simplement consulter des serveurs LDAP (et quelles que soient leurs versions), il est préférable d’utiliser un navigateur LDAP, bien plus agréable visuellement parlant qu’en mode texte et ne nécessitant pas de rentrer des commandes LDAP trop longues et trop complexes.

Ainsi, l’application Apache Directory Studio est un navigateur LDAP issu de la communauté libre, disponible sur plusieurs OS (Mac, Linux et Windows), s’appuyant sur Java.

Voici le lien du site officiel : http://directory.apache.org/studio/

Exemple :

Figure 5-1 : Version Apache Directory Studio

Installation sous Linux

Son installation sur une distribution Linux est relativement simple.

Tout d’abord, se procurer l’archive en "gzip" sur le site officiel : http://directory.apache.org/studio/downloads.html

Puis, décompresser et désarchiver le package de l’application téléchargée par la commande tar suivante :

tar -zxvf ApacheDirectoryStudio-2.0.0.v20161101-M12-

linux.gtk.x86_64.tar.gz

Enfin, lancer Apache Directory Studio depuis le répertoire obtenu à l’étape précédente :

cd ApacheDirectoryStudio-2.0.0.v20161101-M12-linux.gtk.x86_64

./ApacheDirectoryStudio

Figure 5-2 : Page d’accueil Apache Directory Studio

Configuration d’une connexion à un annuaire

Une fois installé et lancé, il faudra commencer par créer la connexion à l’annuaire LDAP en paramétrant les informations de connexion.

Il faut bien entendu auparavant s’assurer que les flux réseau (389/TCP et/ou 636/TCP) sont bien ouverts entre l’annuaire LDAP et le navigateur LDAP.

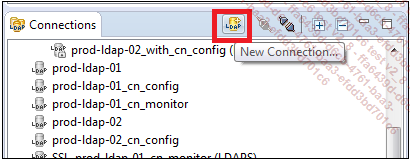

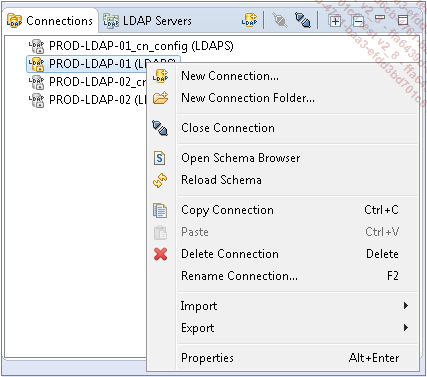

Se diriger dans le cadre inférieur gauche et cliquer sur New Connection :

Figure 5-3 : Configuration nouvelle connexion (1)

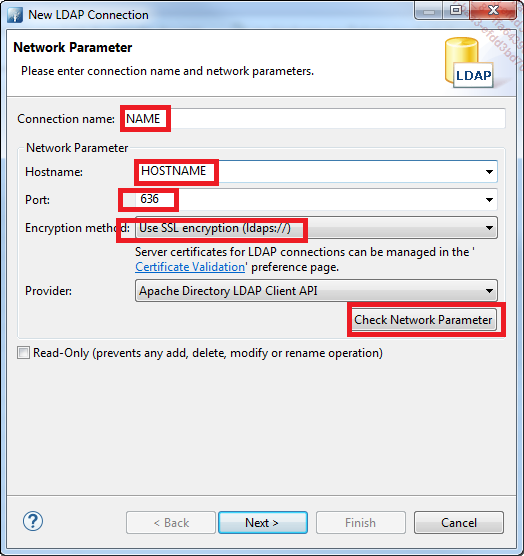

Et renseigner les paramètres encadrés ci-dessous :

Figure 5-4 : Configuration nouvelle connexion (2)

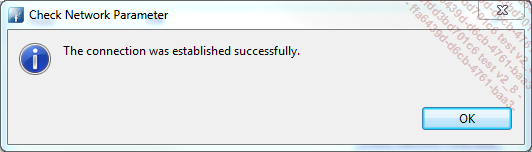

Avant de cliquer sur Next, il est possible de tester que les informations de connexion sont valides en cliquant sur Check Network Parameter.

... si le résultat est OK, alors il faut passer à l’étape suivante en cliquant sur Next.

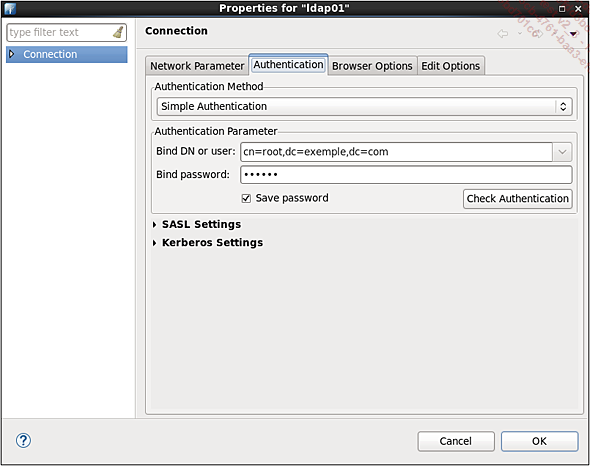

La seconde boîte de configuration permet de spécifier l’utilisateur de liaison administrateur qui va être utilisé pour se connecter à l’annuaire, et le mécanisme d’authentification qui va être utilisé :

Figure 5-6 : Configuration nouvelle connexion (3)

Dans l’exemple ci-dessus, il est spécifié une Simple Authentication (pas de Kerberos ou autre mécanisme SASL).

Il est également possible de valider que les informations sont correctes en cliquant sur Check Authentication...

Quelques exemples d’utilisation

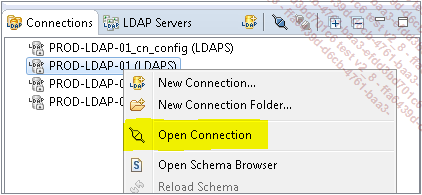

Une fois la configuration de la connexion à l’annuaire terminée, il est désormais possible de se connecter à l’annuaire LDAP.

Pour cela, choisissez le serveur LDAP précédemment créé et cliquez sur Open Connection.

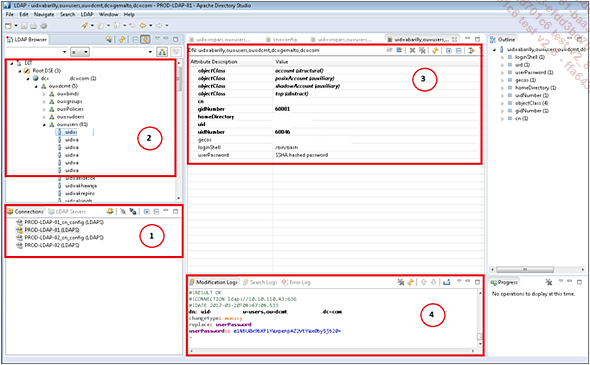

Des informations seront ainsi visibles sur plusieurs parties de l’écran qu’il est possible de diviser en quatre parties comme dans la figure 5-11 ci-dessous :

Figure 5-11 : Interface de travail

La partie (1) montre les différentes connexions aux serveurs LDAP configurés dans le navigateur LDAP.

Figure 5-12 : Écran 1

La partie (2) représente l’arborescence des données de l’annuaire LDAP à partir du suffixe configuré (ici : dc=exemple,dc=com). Il est donc possible à partir de cette fenêtre de se "balader" dans tout le DIT et de choisir des entrées pour y lire la valeur d’un attribut ou bien même créer/supprimer une entrée.

L’entrée RootDSE est une entrée spéciale, sans DN, et contient des informations sur les méthodes d’authentifications supportées par le serveur OpenLDAP, les DIT configurés ainsi que les fonctionnalités de celui-ci. Ces informations peuvent être obtenues par cette simple requête : <ldapsearch -x -b "" -s base "+">...

Première connexion au DIT de configuration

Il est désormais temps d’utiliser un navigateur LDAP pour se connecter au DIT de configuration (cn=config) afin de continuer à configurer le serveur LDAP de démonstration.

Modifier le mot de passe du "cn=config"

Si lors de l’étape précédente (chapitre Installation/configuration d’un serveur OpenLDAP), le mot de passe n’a pas été ajouté, ou bien s’il a été tout simplement oublié, il est alors possible d’y remédier en effectuant les actions ci-dessous :

Tout d’abord, éditer le fichier /etc/openldap/slapd.d/cn=config/olcDatabase={0}config.ldif et ajouter à la fin l’attribut olcRootPW avec le mot de passe choisi et condensé à l’aide de la commande slappasswd :

# Obtention du condensé du mot de passe

[root@ldap01]# slappasswd

New password:

Re-enter new password:

{SSHA}J75wqa4gA035uL4szwKDmNhAgYeVXnVk

# Ajout dans le fichier LDIF

[root@ldap01]# vi /etc/openldap/slapd.d/cn=config/

olcDatabase={0}config.ldif

# AUTO-GENERATED FILE - DO NOT EDIT!! Use ldapmodify.

# CRC32 7de28f70

dn: olcDatabase={0}config

objectClass: olcDatabaseConfig

olcDatabase: {0}config

olcAccess: {0}to * by * none

olcAddContentAcl:... Editions ENI Livres | Vidéos | e-Formations

Editions ENI Livres | Vidéos | e-Formations