Prévoir, planifier et implémenter l’adressage IP

Planifier l’adressage IPv4

Il est important pour un administrateur réseau de comprendre le fonctionnement de l’adressage IPv4. En comprenant l’adressage, les masques de sous-réseau et les passerelles par défaut, vous pourrez ainsi gérer, dépanner et faire évoluer votre réseau.

1. Les adresses IPv4

L’adressage est l’une des fonctions principales des protocoles de couche réseau. Il permet de mettre en œuvre la transmission de données entre des hôtes situés sur un même réseau ou sur des réseaux différents. La version 4 (IPv4) et la version 6 (IPv6) du protocole IP fournissent un adressage hiérarchique pour les paquets qui transportent les données.

L’élaboration, la mise en œuvre et la gestion d’un modèle d’adressage IP garantissent un fonctionnement optimal des réseaux.

Ce chapitre décrit en détail la structure des adresses IP et leur application dans la création et le test de réseaux et de sous-réseaux IP.

a. Principe de fonctionnement

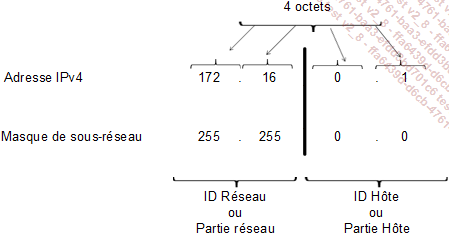

Une adresse IPv4 a une longueur de 32 bits, soit 4 octets de 8 bits (1 octet = 8 bits). Chaque octet est séparé par des points puis écrit sous forme décimale (de 0 à 255). On parle d’une écriture en décimale pointée.

Une adresse IP est un identifiant unique qui permet de reconnaître un poste sur le réseau (de la même façon qu’un numéro de sécurité sociale est également un identifiant unique, qui identifie lui un homme ou une femme). Cette adresse peut être configurée de manière manuelle ou automatique, et attribuée à toute interface réseau qui en fait la demande.

Une adresse IP seule ne peut pas être interprétée et lue correctement, nous sommes obligés de lui associer un masque de sous-réseau qui va déterminer la partie réseau de l’adresse (ID réseau) et la partie hôte (ID unique).

Prenons l’exemple d’un poste qui possède l’adresse IP 172.16.0.1 et un masque de sous-réseau 255.255.0.0.

b. Quel système utiliser ?

Pour comprendre le fonctionnement des périphériques réseau, il faut étudier les adresses...

Les sous-réseaux

Un sous-réseau consiste à diviser un réseau informatique en plusieurs sous-réseaux. Le masque de sous-réseau est utilisé pour identifier le réseau sur lequel est connectée la machine. Comme pour une adresse IP, il est composé de 4 octets dont les bits de l’ID réseau sont tous positionnés à 1 (valeur décimale 255) ou positionnés à 0 pour l’ID hôte (valeur décimale 0).

Dans des réseaux de grande taille, il est possible d’utiliser des bits de l’ID hôte afin de créer des sous-réseaux. Le premier octet et les bits de poids forts (les premiers en partant de la gauche) sont utilisés, cela réduit donc le nombre d’hôtes adressables. Nous avons des masques de réseau à longueurs variables VLSM (Variable Length Subnet Mask).

Le but étant de trouver le masque de sous-réseau s’adaptant au plus près au nombre de machines situées dans le réseau pour optimiser plus efficacement l’espace d’adressage.

1. L’avantage du sous-réseau

L’avantage du sous-réseau est de pouvoir effectuer un découpage logique du réseau physique. Ceci afin d’empêcher certaines machines physiques de communiquer entre elles, le but étant de créer des réseaux distincts.

Il est possible d’utiliser plusieurs sous-réseaux entre des sites distants, chaque site peut ainsi avoir son propre adressage tout en gardant le même ID réseau. Le découpage logique permet de réduire le trafic réseau et les trames de type broadcast, et nécessite un routeur pour les relier.

Il est également possible d’interdire l’accès d’un réseau à un autre (exemple le réseau production ne peut pas accéder au réseau administratif). Ainsi, la sécurité des données est assurée, cette opération nécessite néanmoins pour plus de sûreté un pare-feu.

2. Comment calculer un sous-réseau ?

Pour calculer un nombre de sous-réseaux nous avons deux possibilités : soit nous découpons un réseau existant en n réseaux de taille constante, soit nous découpons un réseau...

Configurer et maintenir IPv4

Une mauvaise configuration IP peut avoir un impact plus ou moins important. Sur un serveur, plusieurs services peuvent subir des dysfonctionnements partiels voire ne plus fonctionner. Il est très important de s’assurer de la configuration qui a été saisie ou attribuée automatiquement à un poste.

Des commandes DOS et PowerShell peuvent être utilisées pour l’administration et la maintenance quotidienne d’un réseau, s’assurer du bon fonctionnement des services ou simplement d’essayer de diagnostiquer un problème réseau.

1. Configuration et contrôle en DOS

a. La commande netsh

Il est possible d’effectuer la configuration IPv4 d’un poste avec la commande netsh, en voici un exemple :

Netsh interface ipv4 set address name="Ethernet" source=static

addr=10.10.0.10 mask=255.255.255.0 gateway=10.10.0.1 Cette commande permet d’attribuer l’adresse IPv4 10.10.0.10 avec un masque en /24 à la carte réseau nommée Ethernet, avec comme passerelle 10.10.0.1.

Pour configurer l’adresse du serveur DNS primaire, nous entrerons la commande :

Netsh interface ipv4 set dns name="Ethernet" source=static

addr=10.12.0.1 Puis pour l’adresse d’un serveur DNS secondaire :

Netsh interface ipv4 add dns name="Ethernet" 10.12.0.2 index=2 b. La commande ipconfig

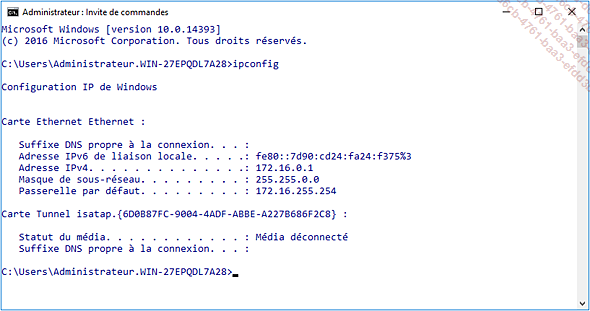

La commande ipconfig permet d’afficher la configuration IP des ou de l’interface(s) réseau.

En lui associant des commutateurs, il est possible d’effectuer des opérations ou d’obtenir des informations :

-

ipconfig /all : affiche la configuration complète des interfaces réseau présentes sur le poste.

-

ipconfig /release : libère la configuration IP distribuée par le serveur DHCP.

-

ipconfig /renew : demande une nouvelle configuration au serveur DHCP.

-

ipconfig /displaydns : affiche les entrées dans le cache DNS.

-

ipconfig /flushdns : permet de vider le cache DNS.

-

ipconfig /registerdns : oblige le poste à venir s’enregistrer auprès de son serveur DNS.

c. La commande ping

Cette commande permet la vérification...

Implémentation du protocole IPv6

Depuis de nombreuses années maintenant, l’implémentation du protocole IPv6 se poursuit. Les systèmes d’exploitation client ou serveur ont maintenant la possibilité d’être adressés en IPv6.

1. Le protocole IPv6

L’IPv6 est conçu pour être le successeur de l’IPv4. L’IPv6 possède un plus grand espace d’adressage (128 bits) pour un total de 340 undécillions d’adresses disponibles (ce qui correspond au nombre 340 suivi de 36 zéros).

Toutefois, l’IPv6 apporte bien plus que des adresses plus longues. Lorsque l’IETF a commencé à développer un successeur à l’IPv4, l’organisme a utilisé cette opportunité pour corriger les limites de l’IPv4 et améliorer ce protocole. Par exemple, l’ICMPv6 (Internet Control Message Protocol version 6) inclut la configuration automatique et la résolution d’adresses, fonctions non présentes dans le protocole ICMP pour l’IPv4 (ICMPv4).

Le manque d’espace d’adressage IPv4 a été le facteur le plus important pour passer à l’IPv6. Comme l’Afrique, l’Asie et d’autres parties du monde sont de plus en plus connectées à Internet, il n’y a pas suffisamment d’adresses IPv4 pour prendre en charge cette croissance. Le lundi 31 janvier 2011, l’IANA a attribué les deux derniers blocs d’adresses IPv4 /8 aux organismes d’enregistrement Internet locaux (RIR).

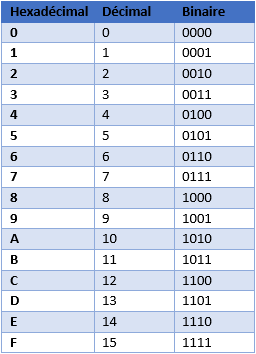

a. Un format hexadécimal

Contrairement aux adresses IPv4 qui sont exprimées en notation décimale à point, les adresses IPv6 sont représentées à l’aide de valeurs hexadécimales. Le format hexadécimal est utilisé pour représenter les valeurs binaires des trames et des paquets, ainsi que les adresses MAC Ethernet.

Le système de numération en base 16 utilise les chiffres 0 à 9 et les lettres A à F.

Ce tableau montre les équivalents binaires et décimaux, ainsi que les valeurs hexadécimales. Il existe 16 combinaisons uniques de quatre bits, de 0000 à 1111. Le système hexadécimal à 16 caractères est le système de numération idéal...

Les mécanismes de transition IPv4-IPv6

La transition d’IPv4 à IPv6 requiert la coexistence entre les deux protocoles car trop d’applications et de services sont basés sur IPv4 pour que ce protocole soit supprimé rapidement. Cependant, il existe plusieurs technologies qui facilitent cette transition en permettant la communication entre les hôtes IPv4 uniquement et IPv6 uniquement. Il existe également des technologies qui permettent la communication IPv6 sur des réseaux IPv4.

Ce chapitre fournit des informations sur ISATAP (Intra-Site Automatic Tunnel Addressing Protocol), 6to4 et Teredo, qui aident à fournir la connectivité entre les technologies IPv4 et IPv6. Nous parlerons également de PortProxy, qui rend les applications compatibles IPv6.

1. Technologie ISATAP

a. Présentation

ISATAP est une technologie d’affectation d’adresses que vous pouvez utiliser pour assurer la connectivité IPv6 monodiffusion entre des hôtes IPv6/IPv4 sur un intranet IPv4. Les paquets IPv6 sont encapsulés dans des paquets IPv4 afin d’être transmis sur le réseau. La communication peut s’effectuer directement entre deux hôtes ISATAP sur un réseau IPv4, ou peut passer par un routeur ISATAP si un réseau n’héberge que des hôtes IPv6 uniquement.

Les hôtes ISATAP ne nécessitent aucune configuration manuelle et peuvent créer des adresses ISATAP en utilisant des mécanismes de configuration automatique d’adresses standard. Bien que le composant ISATAP soit activé par défaut, il attribue des adresses ISATAP seulement s’il peut résoudre le nom ISATAP sur votre réseau.

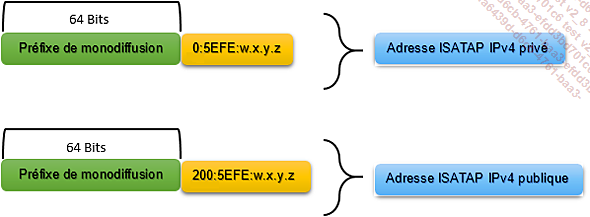

Les adresses ISATAP sont construites sur le modèle suivant :

Adresse ISATAP Privé : FD00::5EFE:192.168.25.1

Adresse ISATAP Publique : 2001:DB8::200:5EFE:137.109.137.5

b. Un routeur ISATAP

Lorsqu’il n’y a aucun hôte IPv6 (sans la partie IPv4 configurée au niveau de la carte réseau), le routeur ISATAP doit publier le préfixe IPv6 qui sera utilisé par les clients ISATAP. Chaque ordinateur dispose d’une interface ISATAP et celle-ci est configurée automatiquement pour utiliser ce préfixe. Lorsque des applications utilisent...

Editions ENI Livres | Vidéos | e-Formations

Editions ENI Livres | Vidéos | e-Formations