Corrigé 2

Prérequis

|

1. |

Au niveau de la couche 1 ou couche physique. |

|

|

2. |

Le modèle TCP/IP comporte quatre couches : 1 - Interface réseau, 2 - Internet, 3 - Transport et 4 - Application. Il faut vous souvenir que ce modèle est antérieur de 10 ans au modèle OSI. |

|

|

3. |

b. |

Attention à ne pas confondre la passerelle par défaut dans un environnement TCP/IP, qui fait référence à l’adresse IP d’un routeur, avec la passerelle qui fait référence à un traducteur de couches moyennes et hautes (passerelle SNA IBM ou passerelle Novell). |

|

4. |

c. |

Au niveau 2, ce sont les adresses MAC (Media Access Control) qui sont utilisées. |

|

5. |

d. |

La commande PING est en fait un ICMP echo (aller) puis un ICMP echo reply (retour). Suivant les systèmes d’exploitation, la commande par défaut envoie une infinité de ping (Unix ou Linux) ou un nombre limité à 4 par exemple (Windows). |

|

6. |

c. |

Attention, ARP effectue l’opération inverse ! |

|

7. |

FF |

255 |

|

|

1111 0000 |

240 |

|

|

0111 1111 |

127 |

|

|

F3 |

243 |

|

|

1100 0000 |

192 |

|

|

A0 |

160 |

Corrigé 2.1 Rôle des couches du modèle OSI

|

Numéro |

Nom de couche OSI |

|

Protocole |

|

7 |

Application |

|

Serveur Web |

|

6 |

Présentation |

HTML |

|

|

5 |

Session |

SQL |

|

|

4 |

Transport |

TP4 |

|

|

3 |

Réseau |

CLNP |

|

|

2 |

Liaison |

HDLC |

|

|

1 |

Physique |

V24 |

Corrigé 2.2 Comparaison du modèle OSI avec le modèle TCP/IP

|

Couche OSI (1983) |

|

Couche TCP/IP (1974) |

|

Application |

|

Application |

|

Présentation |

||

|

Session |

||

|

Transport |

Transport |

|

|

Réseau |

Internet |

|

|

Liaison |

Interface réseau |

|

|

Physique |

Corrigé 2.3 Identifiants mis en œuvre dans le modèle TCP/IP

|

Identifiants |

Exemple |

Couche TCP/IP (1974) |

|

Numéro de port |

TCP 80 |

Application |

|

|

|

|

|

|

|

|

|

|

|

Transport |

|

Adresse IP |

192.168.0.1 |

Internet |

|

Adresse MAC |

00-50-FC-20-4C-CD |

Interface réseau |

|

|

|

Corrigé 2.4 Définition des passerelles par défaut

|

1. |

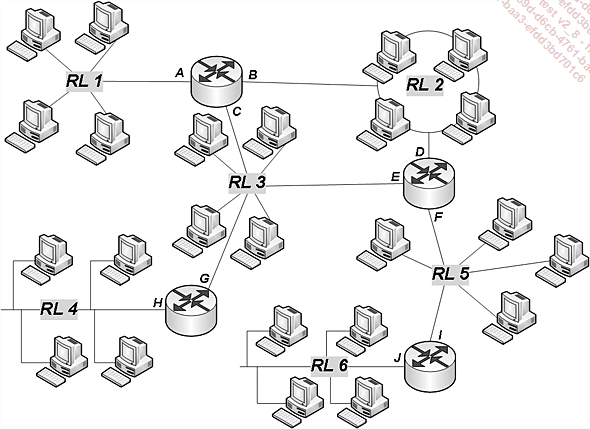

Définissons des identifiants de réseaux logiques associés aux réseaux de niveau 2 : |

|

2. |

Certains hôtes sont situés sur des réseaux logiques placés dans des culs-de-sac du réseau. Pour ceux-là, il n’y a pas d’autres solutions que de leur affecter la seule passerelle par défaut disponible : l’adresse IP du routeur qui permet de sortir du réseau de niveau 2 sur lequel l’hôte est connecté au réseau. |

|

|

Hôtes du RL1 : |

|

|

A leur est affecté comme adresse IP de passerelle. |

|

|

Hôtes du RL4 : |

|

|

H est l’unique candidat en tant que passerelle par défaut. Chaque hôte du RL4 doit donc se voir affecter H comme adresse IP de passerelle. |

|

|

Hôtes du RL6 : |

|

|

Tous les hôtes du RL6 vont avoir J comme adresse IP de passerelle par défaut. |

|

|

Hôtes des autres réseaux logiques : |

|

|

Pour les réseaux logiques restants, il existe plusieurs passerelles possibles pour les hôtes de chaque réseau logique : deux passerelles potentielles sur les réseaux logiques RL2 et RL5 et trois sur le réseau RL3. |

|

|

Attention, même s’il est possible d’affecter plusieurs adresses IP de passerelle sur les ordinateurs Windows... |

Corrigé 2.5 Définition des routes sur les routeurs

Nous devons définir les prochains itinéraires en identifiant le point de départ du routeur (interface) et le point d’arrivée (passerelle) ; il faut veiller à bien rester sur l’un des réseaux de niveau 2 sur lequel le routeur dispose d’une interface. Les tables de routage contiennent toutes les routes possibles.

Les informations suivantes sont alors obtenues :

Routeur ABC

|

Réseau |

Interface |

Passerelle |

Métrique |

|

RL1 |

A |

A |

1 |

|

RL2 |

B |

B |

1 |

|

RL3 |

C |

C |

1 |

|

RL4 |

C |

G |

2 |

|

RL4 |

B |

D |

3 |

|

RL5 |

B |

D |

2 |

|

RL5 |

C |

E |

2 |

|

RL6 |

B |

D |

3 |

|

RL6 |

C |

E |

3 |

Notez ici que pour atteindre RL5, il existe deux chemins de même distance (C -> E) et (B -> D).

Routeur DEF

Les réseaux logiques RL2, RL3 et RL5 sont connus du routeur du fait que ce dernier dispose d’interfaces directement connectées sur ceux-ci.

|

Réseau |

Interface |

Passerelle |

Métrique |

|

RL2 |

D |

D |

1 |

|

RL3 |

E |

E |

1 |

|

RL5 |

F |

F |

1 |

|

RL1 |

D |

B |

2 |

|

RL1 |

E |

C |

2 |

|

RL4 |

E |

G |

2 |

|

RL4 |

D |

B |

3 |

|

RL6 |

F |

I |

2 |

Routeur GH

Les réseaux logiques RL3 et RL4 sont connus du routeur du fait que ce dernier dispose d’interfaces directement connectées sur ceux-ci.

|

Réseau |

Interface |

Passerelle |

Métrique |

|

RL3 |

G |

G |

1 |

|

RL4 |

H |

H |

1 |

|

RL1 |

G |

C |

2 |

|

RL2 |

G |

C |

2 |

|

RL2 |

G |

E |

2 |

|

RL5 |

G |

E |

2 |

|

RL5 |

G |

C |

3 |

|

RL6 |

G |

E |

3 |

|

RL6 |

G |

C |

4 |

Routeur IJ

Les réseaux logiques RL5 et RL6 sont connus du routeur du fait que ce dernier dispose d’interfaces directement connectées sur ceux-ci.

|

Réseau |

Interface |

Passerelle |

Métrique |

|

RL5 |

I |

I |

1 |

|

RL6 |

J |

J |

1 |

|

RL1 |

I |

F |

3 |

|

RL2 |

I |

F |

2 |

|

RL3 |

I |

F |

2 |

|

RL4 |

I |

F |

3 |

Ce dernier réseau étant dans un cul-de-sac du réseau, il aurait été possible de définir une route par défaut sur ce routeur, puisque tous les chemins partent de I vers F.

Corrigé 2.6 Interconnexion IP

|

1. |

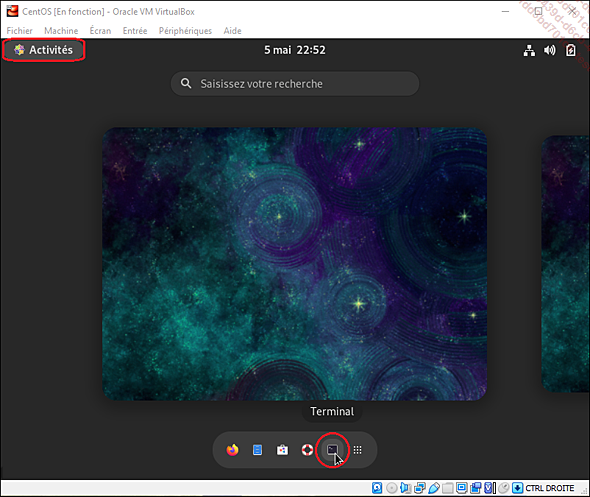

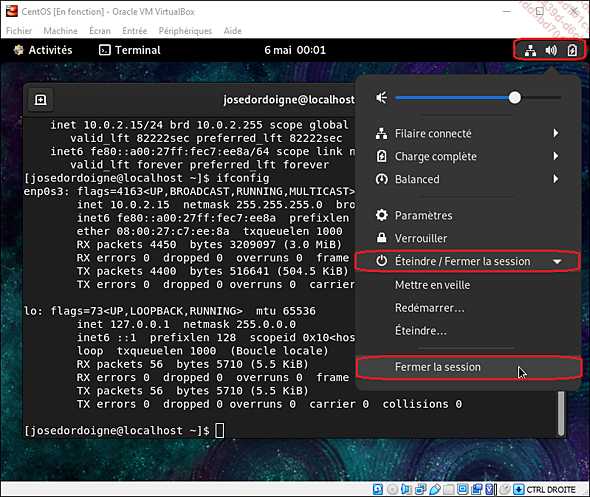

Pour Linux, cliquez sur Activités puis sur l’icône Terminal en bas du bureau. |

|

2. |

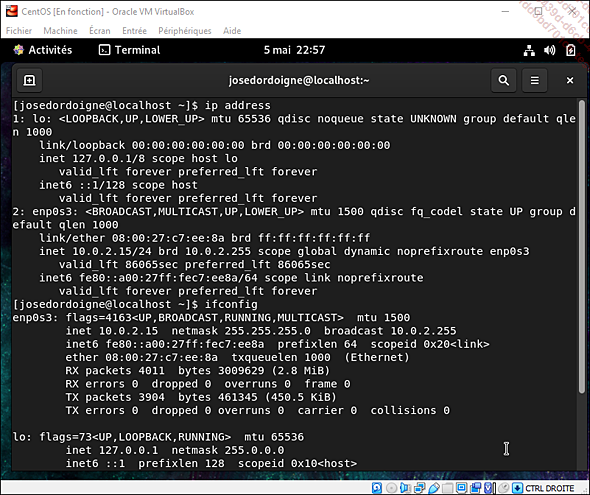

Utilisez la commande ip address ou ifconfig. |

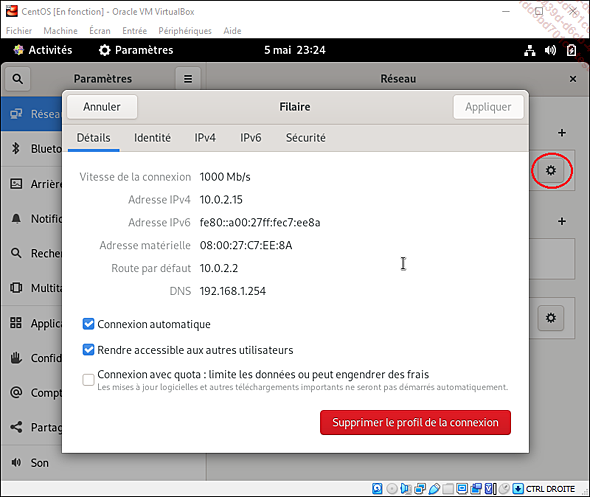

On remarque ici que l’interface réseau enp0s3 porte l’adresse IP principale 10.0.2.15.

|

3. |

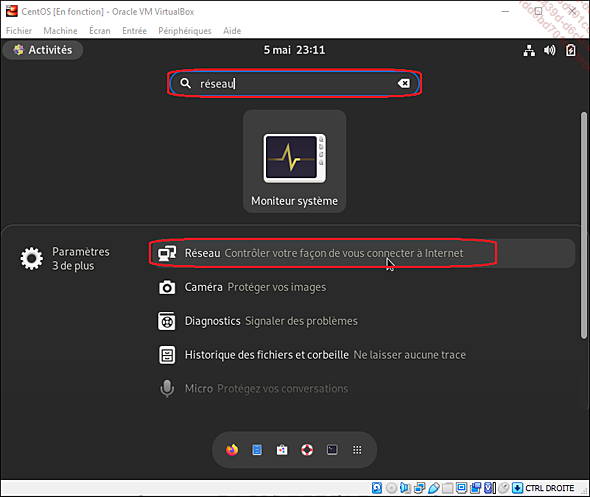

Cliquez à nouveau sur Activités. Saisissez réseau dans la barre de recherche. |

|

4. |

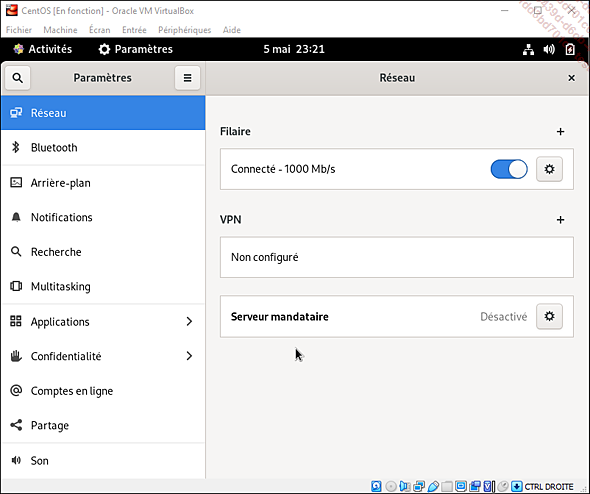

Cliquez sur Réseau. Une interface s’affiche. Cliquez sur le bouton Paramètres. |

|

5. |

Une interface s’affiche. Cliquez sur le bouton Paramètres. |

|

6. |

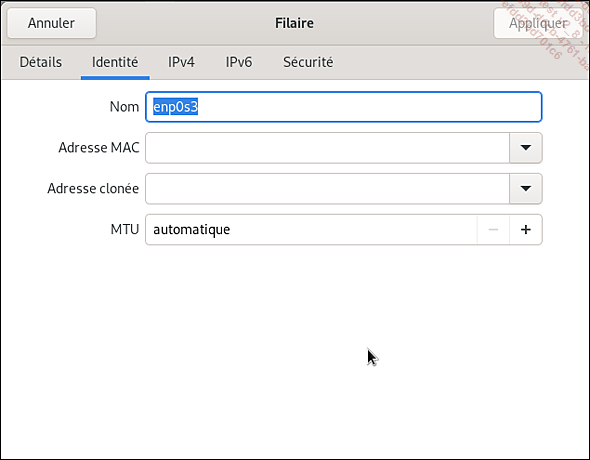

Plusieurs onglets sont disponibles, parmi lesquels Identité : |

|

7. |

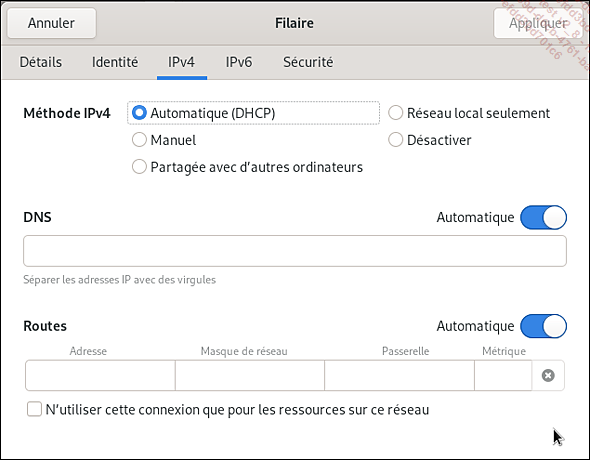

Accédez à l’onglet IPv4 : |

|

8. |

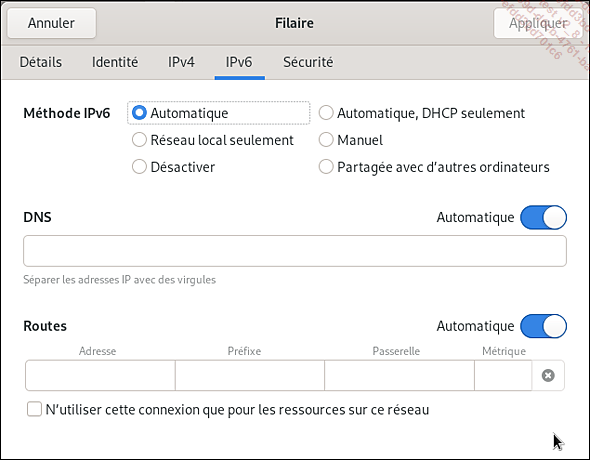

Affichez l’onglet IPv6. |

|

9. |

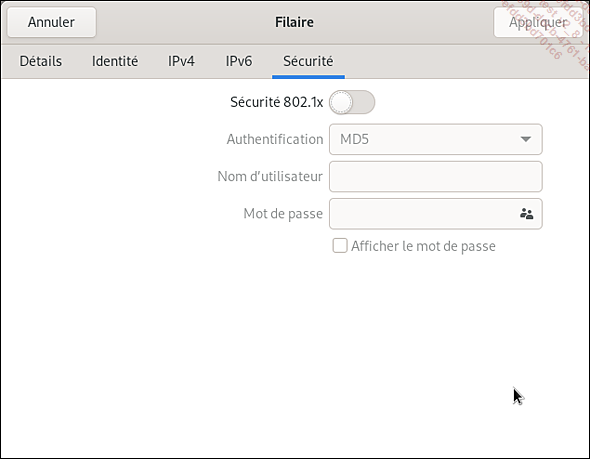

Ensuite, sélectionnez Sécurité : |

Linux

Interface : enp0s3

IPv4 : 10.0.2.15

|

10. |

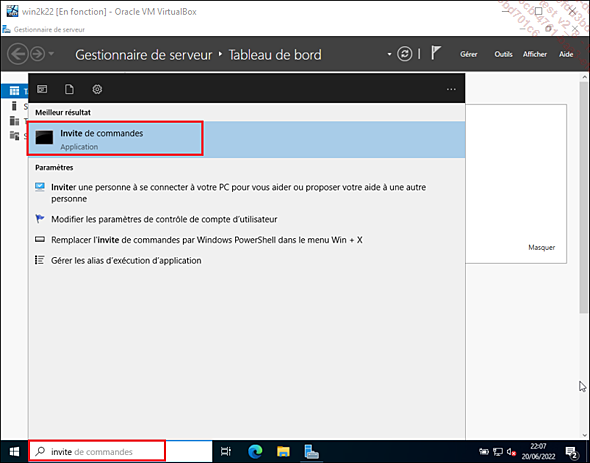

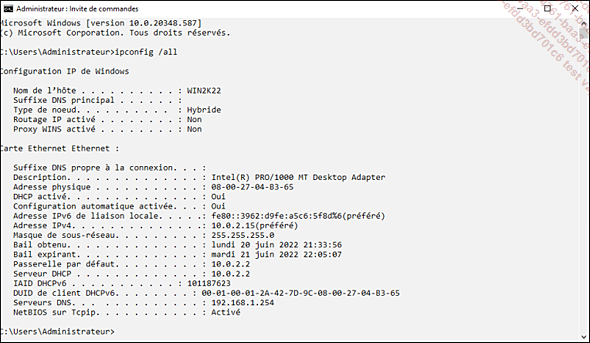

Pour Windows, tapez invite dans la barre de recherche en bas à gauche. |

|

11. |

Cliquez sur Invite de commandes. Ensuite, utilisez la commande ipconfig /all. |

Note

Nous avons inversé les couleurs de l’invite de commandes afin de rendre plus lisibles les copies d’écran.

Windows

Interface : Ethernet

IPv4 : 10.0.2.15

Arrêt de l’ordinateur Linux

|

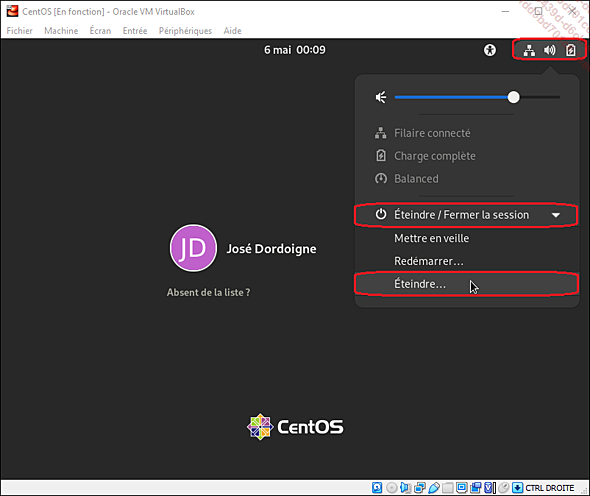

12. |

Pour procéder à l’arrêt de Linux, fermez tout d’abord la session en cliquant sur les icônes en haut à droite (on pourrait aussi directement choisir Éteindre/Fermer la session) : |

|

13. |

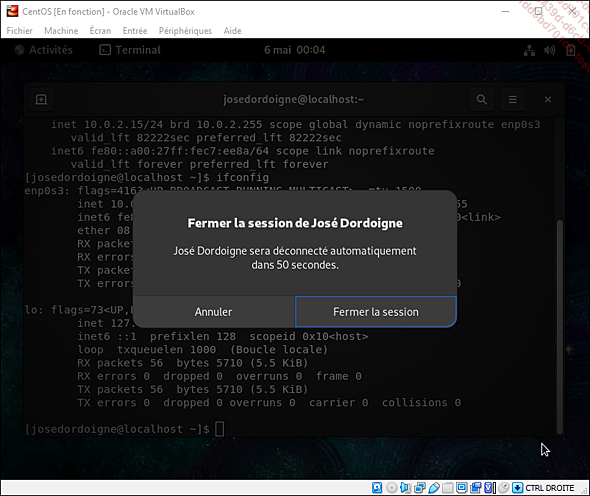

Choisissez Fermer la session. |

|

L’écran précédent vous demande une nouvelle confirmation. |

|

|

14. |

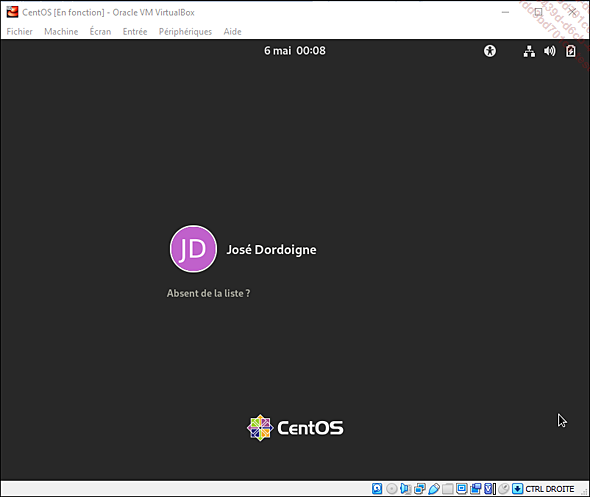

Choisissez une nouvelle fois Fermer la session. L’écran ci-dessous apparaît : |

|

15. |

La session étant fermée, cliquez sur les icônes, en haut à droite, pour faire apparaître un nouveau menu. |

|

16. |

Puis choisissez Éteindre. |

|

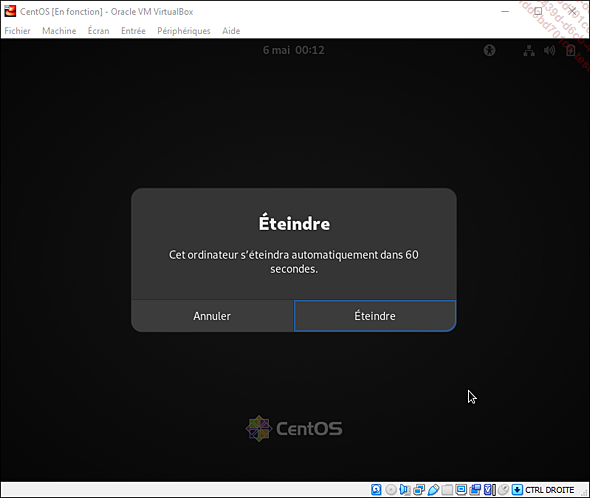

17. |

Cliquez sur Éteindre pour confirmer l’arrêt, ou attendez 60 secondes. |

Arrêt de l’ordinateur Windows Server

|

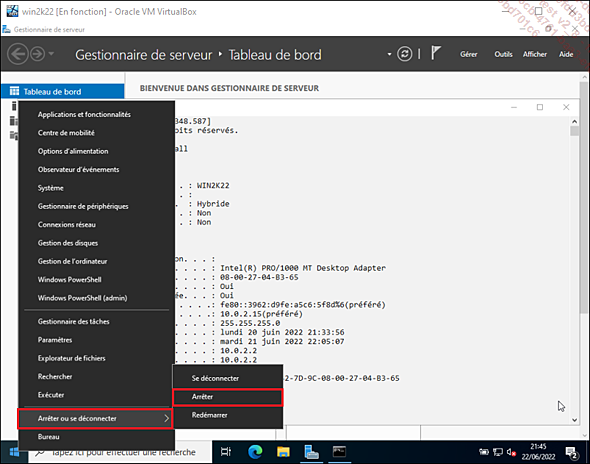

18. |

Cliquez en bas à gauche sur le symbole Windows, puis effectuez un clic droit. Dans le menu contextuel, choisissez Arrêter ou se déconnecter, puis Arrêter. |

|

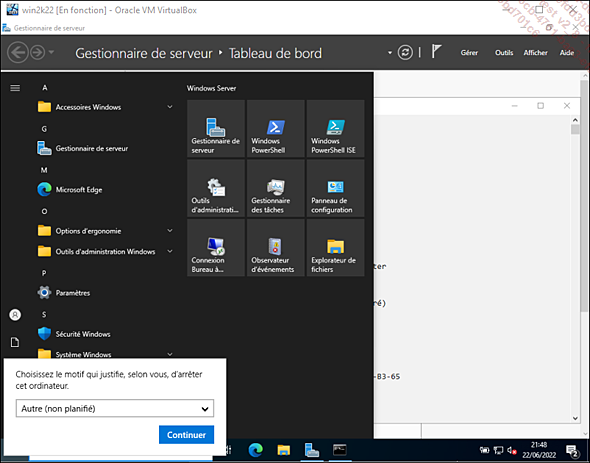

19. |

On vous demande alors le motif qui justifie cet arrêt. |

|

20. |

Dans le menu, précisez Autre (planifié) puis Continuer. L’ordinateur s’arrête. |

Configuration de la VM Linux

|

21. |

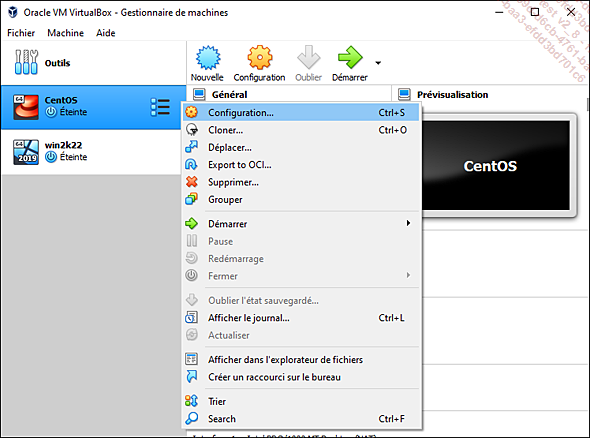

Sélectionnez la VM Linux, puis clic droit et Configuration…. |

|

22. |

Sélectionnez... |

Corrigé 2.7 Installation des Additions invité et partage de dossier

Installation des Additions invité

|

1. |

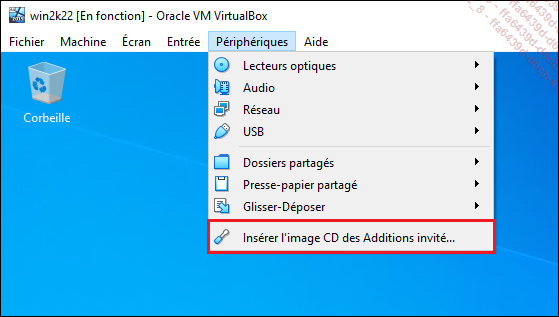

Depuis la VM Windows, accédez au menu Périphériques de VirtualBox. Cliquez sur le menu Périphériques puis Insérer l’image CD des Additions invité. |

Note

Si vous avez opté pour le mode Mise à l’échelle, le menu de VirtualBox est caché. Vous pouvez alors utiliser les touches [Ctrl] droite + C pour faire apparaître le menu VirtualBox.

|

2. |

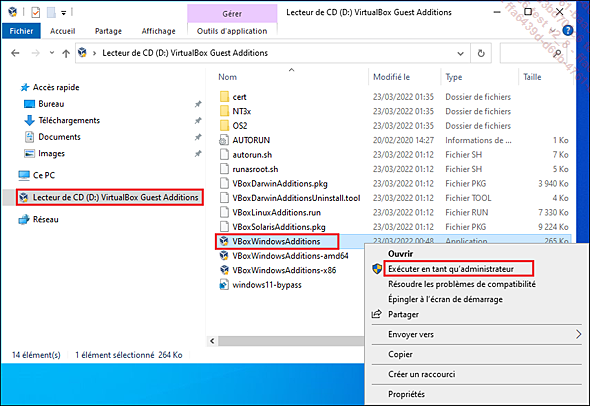

Pressez Windows+E pour ouvrir l’explorateur de fichiers. Ouvrez le lecteur de CD, puis effectuez un clic droit, Exécuter en tant qu’administrateur pour démarrer l’installation des Additions invité : |

|

3. |

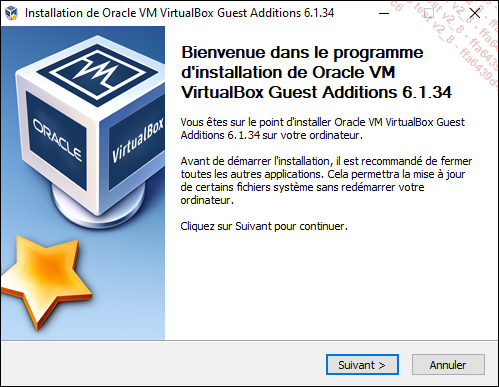

Le programme d’installation se lance : |

|

4. |

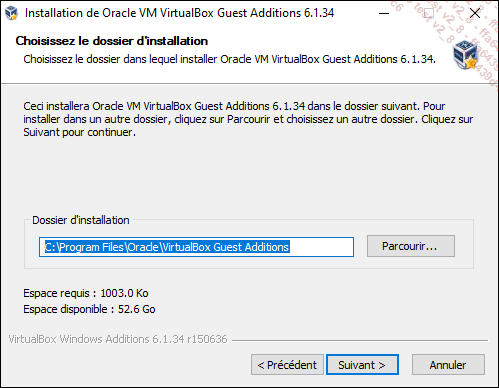

Laissez le dossier d’installation par défaut, puis Suivant. |

|

5. |

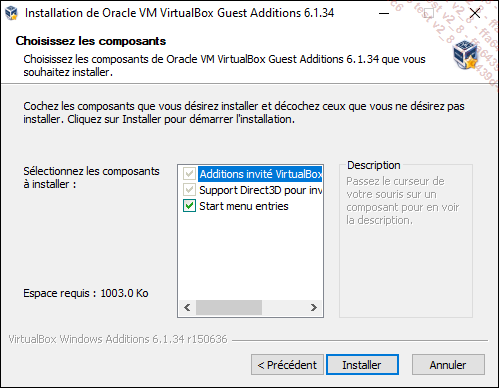

Continuez avec les options par défaut, puis Installer. |

|

6. |

Autorisez le redémarrage en cliquant sur Fermer. |

Partage de dossiers entre la VM et le poste de travail hôte

Nous allons voir comment mettre en œuvre un échange de document entre une machine virtuelle et l’ordinateur physique sur lequel s’exécute VirtualBox.

|

7. |

Une fois la VM redémarrée, faites apparaître le menu de la machine virtuelle en cliquant sur [Ctrl] droite + C. Ouvrez le menu Périphériques, puis cliquez... |

Corrigé 2.8 Installation de l’outil de capture de trames

|

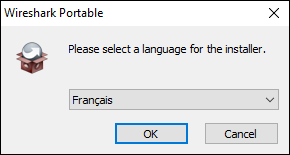

1. |

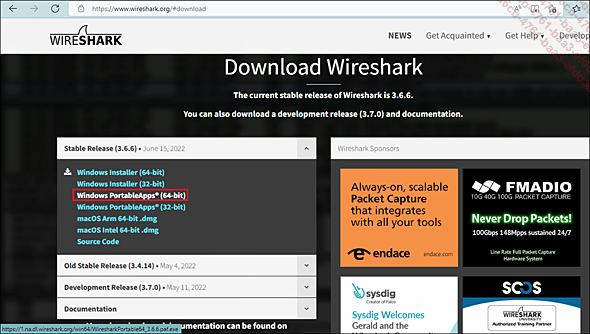

Téléchargez Wireshark à partir du site officiel en choisissant la version portable pour Windows. |

|

2. |

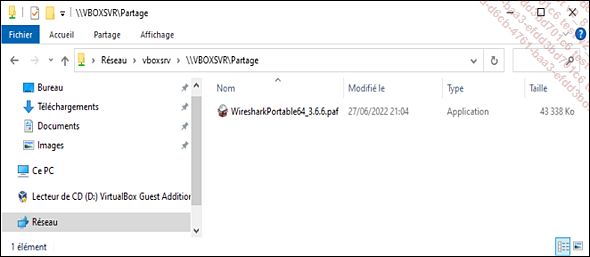

Placez l’exécutable téléchargé dans le dossier C:\Partage du poste de travail de telle sorte qu’il soit disponible depuis le serveur Windows : |

|

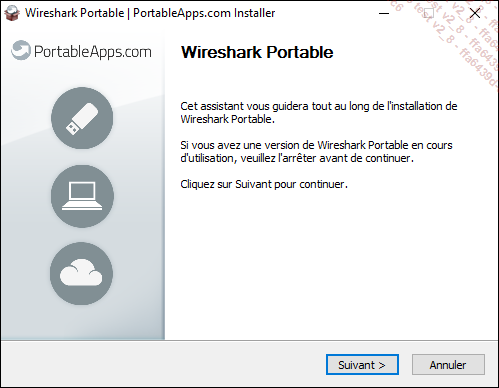

3. |

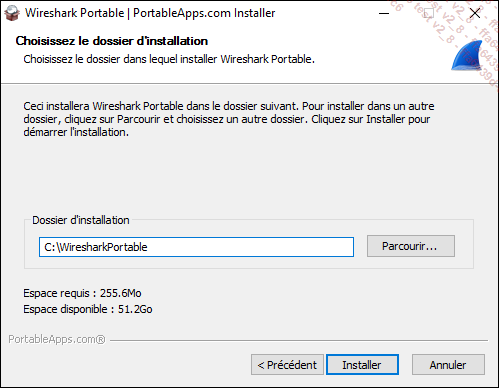

Faites un clic droit et choisissez Exécuter en tant qu’administrateur. Effectuez alors l’installation de Wireshark (winpcap sera installé dans un second temps), en choisissant les options par défaut. |

|

4. |

Précisez un dossier local pour l’installation : |

|

5. |

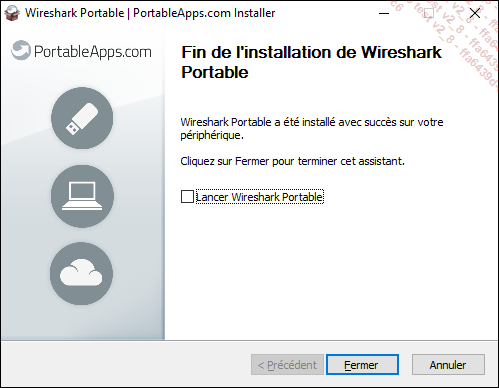

Suivez les différents écrans et poursuivez l’installation. |

|

Après plusieurs écrans, l’installation se termine : |

|

6. |

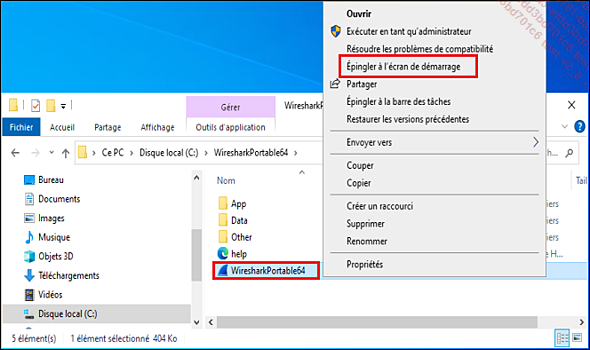

Depuis l’explorateur, positionnez-vous dans C:\WiresharkPortable64. À partir d’un clic droit maintenu sur l’application WiresharkPortable64, effectuez un glisser-déplacer sur la barre des tâches, pour épingler l’application Wireshark : |

Nous allons également devoir installer WinPcap, filtre qui permet de capturer les trames.

|

7. |

Opérez de la même manière pour télécharger WinPcap, mais cette fois à partir du site www.win10pcap.org. En effet, ce site propose une version compatible Windows 10/Windows Server2016. Procédez alors de la façon... |

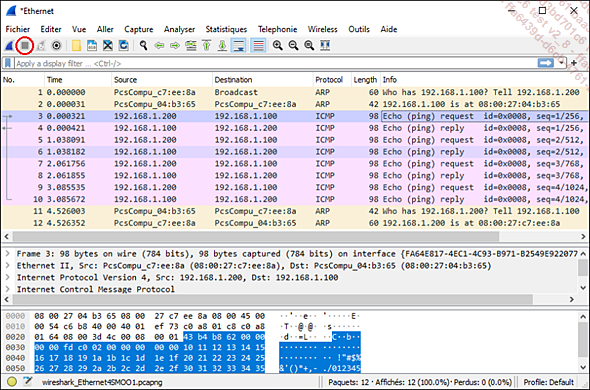

Corrigé 2.9 Mise en œuvre d’une capture de trames

|

1. |

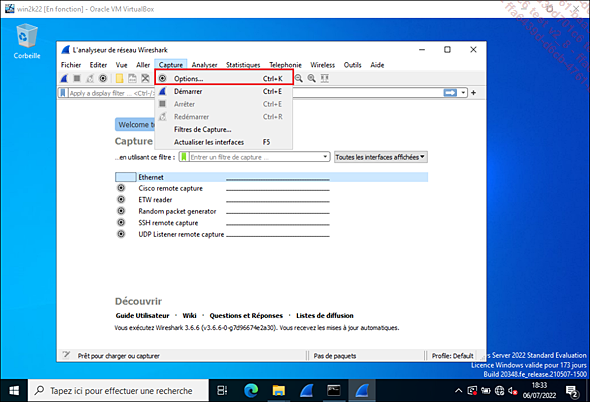

Depuis Windows Server, démarrez Wireshark. Accédez au menu Capture - Options.... |

|

2. |

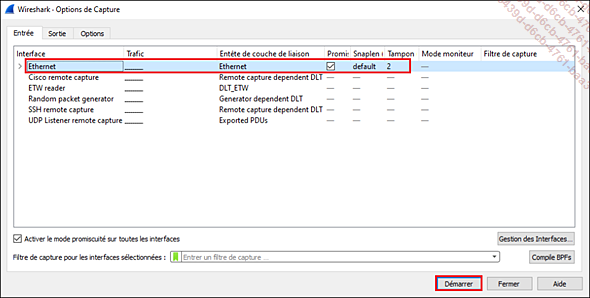

Cliquez sur la ligne correspondant à l’interface Ethernet. Déclenchez une capture de trames en cliquant sur Démarrer : |

|

3. |

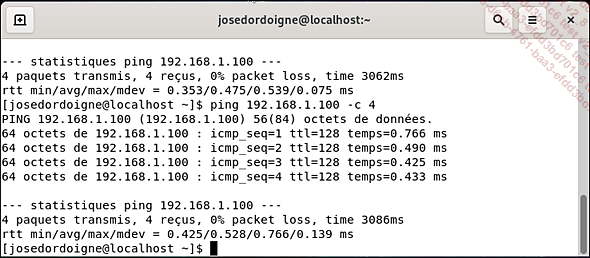

Depuis une fenêtre Terminal Linux, effectuez un ping vers Windows Server : |

|

4. |

Vous devriez alors voir les trames être capturées : |

|

5. |

Après quelques secondes, arrêtez la capture. |

|

6. |

Le cas échéant, interrompez le ping sous Linux avec [Ctrl] C ou utilisez l’option -c pour préciser un nombre de ping. |

|

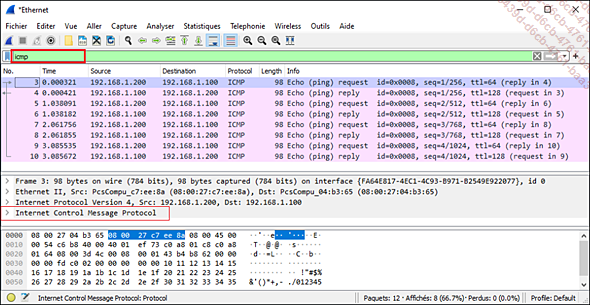

7. |

Tapez dans Filter le mot icmp, puis réorganisez la fenêtre en écartant pour laisser davantage de place à la partie supérieure. |

|

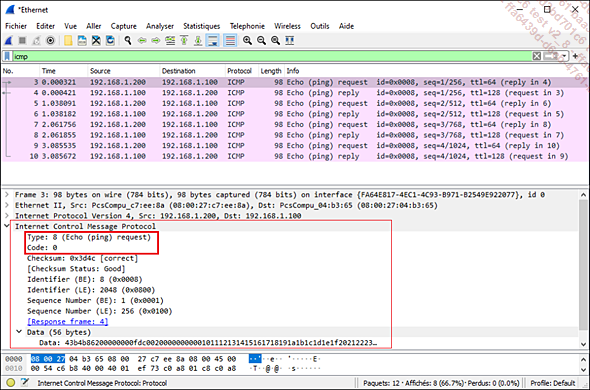

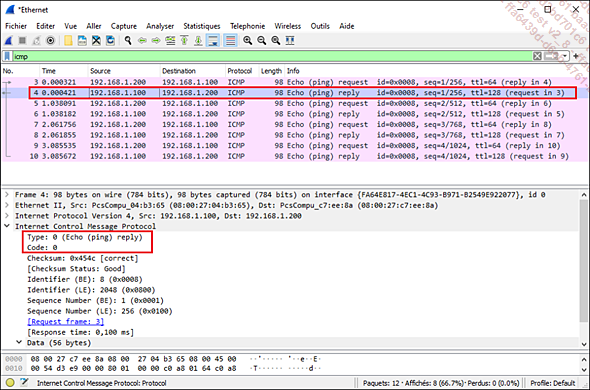

8. |

Développez les informations relatives au protocole Internet Control Message Protocol dans une des trames Echo (ping) request. |

Un ping correspond à deux trames : Echo request (aller) et Echo reply (retour).

Echo request correspond à un Type 8, Code 0, tandis que Echo reply est associé à un Type 0, Code 0 :

Corrigé 2.10 Analyse de trames

|

1. |

Trame n°1 |

|

Il s’agit bien sûr d’une trame de résolution ARP. |

**************************************************************************

FRAME: Base frame properties

FRAME: Time of capture = 23/07/2022 20:52:10

FRAME: Time delta from previous physical frame: 1181699 microseconds

FRAME: Frame number: 12

FRAME: Total frame length: 42 bytes

FRAME: Capture frame length: 42 bytes

FRAME: Frame data: Number of data bytes remaining = 42 (0x002A)

ETHERNET: EType = ARP

ETHERNET: Destination address = FFFFFFFFFFFF

ETHERNET: Source address = 02BFC0A801C9

ETHERNET: Ethernet Type : 0x0806 (ARP)

ARP_RARP: ARP: Request, Target IP: 192.168.1.201

ARP_RARP: Hardware Type = Ethernet (10Mb)

ARP_RARP: Protocol Type = 2048 (0x800)

ARP_RARP: Hardware Address Length = 6 (0x6)

ARP_RARP: Protocol Address Length = 4 (0x4)

ARP_RARP: Opcode = Request

ARP_RARP: Sender's Hardware Address = 02BFC0A801C9

ARP_RARP: Sender's Protocol Address = 192.168.1.200

ARP_RARP: Target's Hardware Address = 000000000000

ARP_RARP: Target's Protocol Address = 192.168.1.201

*************************************************************************** |

2. |

Trame n°2 |

|

Cette trame constitue la réponse ARP à la trame précédente. |

**************************************************************************

FRAME: Base frame properties

FRAME: Time of capture = 23/07/2022 20:52:15

FRAME: Time delta from previous physical frame: 851224 microseconds

FRAME:... Editions ENI Livres | Vidéos | e-Formations

Editions ENI Livres | Vidéos | e-Formations