Corrigé 5

Prérequis

|

1. |

a., c., d. Seuls POP (Post Office Protocol), IMAP (Internet Message Access Protocol), SMTP (Simple Mail Transfer Protocol) sont des protocoles liés au courrier électronique. NTP (Network Time Protocol) permet de synchroniser des horloges à partir d’une source fiable. NNTP (Network News Transfer Protocol) correspond au protocole utilisé pour gérer les échanges avec des forums de discussion. |

|

|

2. |

Le mode connecté, sur un réseau local dans un environnement TCP/IP, est réalisé par TCP (Transmission Control Protocol), le mode non connecté est réalisé par UDP (User Datagram Protocol). |

|

|

3. |

Tout ordinateur exécutant TCP/IP dispose du fichier services. Ce fichier est présent dans %SystemRoot%\System32\Drivers\etc sur des systèmes d’exploitation Windows. Sur les systèmes Unix et Linux, ce fichier est dans /etc. |

|

|

4. |

Le masque permet à un hôte IP, d’une part de préciser comment sa propre adresse IP est découpée en partie réseau et en partie hôte, d’autre part de savoir si les autres adresses IP sont sur le même réseau logique ou non. |

|

|

5. |

La passerelle par défaut est l’adresse IP d’un routeur du réseau logique qui permet de préciser comment sortir du réseau courant. Sans cette information, un hôte ne peut pas communiquer avec... | |

Corrigé 5.1 Protocoles liés à TCP/IP

|

1. |

NTP |

|

Network Time Protocol |

|

NNTP |

Network News Transfer Protocol |

||

|

SMTP |

Simple Mail Transfer Protocol |

||

|

HTTP |

HyperText Transfer Protocol |

||

|

DHCP |

Dynamic Host Configuration Protocol |

||

|

POP |

Post Office Protocol |

||

|

HTTPS |

HyperText Transfer Protocol Secured |

||

|

IMAP |

Internet Message Access Protocol |

||

|

RDS |

Remote Desktop Services |

|

2. |

NNTP |

|

Forum de discussion |

|

POP |

Réception du courrier |

||

|

IMAP |

Téléchargement des en-têtes de courrier électronique |

||

|

NTP |

Synchronisation du temps |

||

|

DNS |

Résolution de noms sur Internet |

||

|

HTTPS |

Connexion web sécurisée |

||

|

SMTP |

Envoi de courrier sortant |

||

|

RDS |

Connexion en mode graphique à distance |

||

|

HTTP |

Connexion web |

||

|

DHCP |

Obtention de paramètres TCP/IP automatiques |

|

3. |

Mode connecté |

Mode non connecté |

|

NNTP |

NTP |

|

|

SMTP |

DHCP |

|

|

HTTP |

|

|

|

POP |

|

|

|

HTTPS |

|

|

|

IMAP |

|

|

|

RDS |

|

Corrigé 5.2 Identification des services démarrés

|

1. |

Voici les ports que nous avons identifiés comme étant des services couramment utilisés. Ces informations ont été obtenues en accédant à l’URL suivante : http://www.iana.org/assignments/port-numbers |

tcpmux 1/tcp TCP Port Service Multiplexer

tcpmux 1/udp TCP Port Service Multiplexer

ftp 21/tcp File Transfer [Control]

ftp 21/udp File Transfer [Control]

ssh 22/tcp Secure Shell (SSH) Protocol

ssh 22/udp Secure Shell (SSH) Protocol

telnet 23/tcp Telnet

telnet 23/udp Telnet

time 37/tcp Time

time 37/udp Time

gopher 70/tcp Gopher

gopher 70/udp Gopher

finger 79/tcp Finger

finger 79/udp Finger

pop2 109/tcp Post Office Protocol - Version 2

pop2 109/udp Post Office Protocol - Version 2

pop3 110/tcp Post...Corrigé 5.3 Protocoles IP utilisés

|

1. |

Pour répondre à cette question, vous pouvez rechercher le fichier protocol sur votre ordinateur. Celui-ci contient les associations entre les protocoles IP et leur numéro. |

|

Protocole IP |

Numéro |

|

ICMP |

1 |

|

UDP |

17 |

|

TCP |

6 |

|

AH |

51 |

|

ESP |

50 |

|

GRE |

47 |

|

2. |

AH |

|

Signature des trames avec IPsec |

|

|

ICMP |

|

Test de connectivité (commande ping) |

|

|

GRE |

|

Chiffrement des données en PPTP |

|

|

UDP |

|

Assure un échange rapide entre datagrammes |

|

|

ESP |

|

Chiffrement des données en L2TP |

|

|

TCP |

|

Propose un mode connecté assurant la fiabilité des échanges |

|

|

ICMP |

|

Informe un émetteur lorsqu’un datagramme ne peut pas atteindre sa destination |

Corrigé 5.4 Classes d’adresses IPv4

|

1. |

Une adresse IP version 4.0 (IPv4) se décompose en 4 octets soit 4 x 8 bits. Chaque octet commence à 0 et finit à 255 soit en binaire de 0000 0000 à 1111 1111. Pour définir la classe d’une adresse, il faut se concentrer sur le premier octet. |

|

Binaire |

Décimal |

Bornes |

Classe |

|||

|

Minimum> |

Maximum |

Minimum |

Maximum |

|

|

|

|

0000 0000 |

0111 1111 |

0 |

127 |

1 |

126 |

A |

|

1000 0000 |

1011 1111 |

128 |

191 |

128 |

191 |

B |

|

1100 0000 |

1101 1111 |

192 |

223 |

192 |

223 |

C |

|

1110 0000 |

1110 1111 |

224 |

239 |

224 |

139 |

D |

|

1111 0000 |

1111 1111 |

240 |

255 |

240 |

255 |

E |

|

|

Les adresses de classe A débutent à 0 et finissent à 127 pour le premier octet. Pour l’adressage d’un ordinateur, il ne faut pas utiliser les adresses commençant par 0 car il n’existe pas de réseau 0, ni celles commençant par 127 (127.0.0.1 à 127.255.255.254) car elles identifient l’hôte local (localhost). |

|

2. |

L’adresse IP se décompose ainsi, suivant la classe : |

|

Écriture en binaire du premier octet |

Classe |

Description |

Réseau |

Partie hôte |

|

0xxx xxxx |

A |

Unicast |

1 octet |

3 octets |

|

10xx xxxx |

B |

Unicast |

2 octets |

2 octets |

|

110x xxxx |

C |

Unicast |

3 octets |

1 octet |

|

1110 xxxx |

D |

Multicast |

4 octets |

0 octets |

|

1111 xxxx |

E |

Expérimental |

X |

X |

|

3. |

Pour trouver les masques de chaque classe, en binaire, il suffit de mettre des 1 dans le(s) octet(s) de la partie réseau, une adresse est composée de 32 bits réparties en 4 octets (4x8bits) : |

|

|

|

Octet 1 |

Octet 2 |

Octet 3 |

Octet 4 |

|

Classe A |

Binaire |

1111 1111 |

0000 0000 |

0000 0000 |

0000 0000 |

|

Décimal |

255 |

0 |

0 |

0 |

|

|

Classe B |

Binaire |

1111 1111 |

1111 1111 |

0000 0000 |

0000 0000 |

|

Décimal |

255 |

255 |

0 |

0 |

|

|

Classe C |

Binaire |

1111 1111 |

1111 1111 |

1111 1111 |

0000 0000 |

|

Décimal |

255 |

255 |

255 |

0 |

|

|

Le résultat obtenu est le suivant : Pour la classe A, un masque en 255.0.0.0, Pour la classe B, un masque en 255.255.0.0, Pour la classe C, un masque en 255.255.255.0. |

|

4. |

La classe vous permet de définir la partie réseau, la partie hôte et le masque de chaque adresse. Vous pouvez vous reporter aux corrigés des points 1, 2, 3 de cet énoncé. |

|

Adresse IP |

Classe |

Partie réseau |

Partie hôte |

Masque |

|

172.15.200.1 |

B |

172.15 |

200.1 |

255.255.0.0 |

|

192.20.4.1 |

C |

192.20.4 |

1 |

255.255.255.0 |

|

8.7.5.18 |

A |

8 |

7.5.18 |

255.0.0.0 |

|

191.10.8.3 |

B |

191.10 |

8.3 |

255.255.0.0 |

|

126.200.1.4... |

Corrigé 5.5 Adresses particulières IPv4

|

Adresse IP |

Valide (O ou N) |

Explication |

|

192.118.275.3 |

N |

Elle est invalide car le troisième octet est supérieur à 255. |

|

192.168.0.1 |

O |

Cette adresse est utilisée en tant qu’adresse IP intranet pour l’ordinateur qui exécute le partage de connexion internet. Cette adresse fait partie des adresses non utilisées sur Internet (RFC 1918). |

|

172.17.255.0 |

O |

C’est une adresse de classe B. L’identifiant d’hôte (255.0) ne comporte ni tous les bits à 0, ni tous à 1. |

|

191.100.2.255 |

O |

C’est également une adresse IP de classe B. |

|

127.0.0.1 |

N |

C’est la boucle locale. Cette adresse est utilisée pour accéder à un service réseau sur l’ordinateur local sans passer par la carte réseau. |

|

169.254.100.9 |

O |

Attention cependant, sur les ordinateurs Windows, clients DHCP, une adresse IP de la forme 169.254.*.* est attribuée lorsque aucun serveur DHCP n’est disponible. |

|

0.0.0.7 |

N |

Dans certaines trames, lorsqu’il est sous-entendu et non ambigu, le numéro de réseau peut être remplacé par des 0. Il doit s’agir ici d’un réseau courant de classe C dont la partie hôte est 7. |

|

0.0.0.0 |

N |

C’est l’adresse IP qui est momentanément attribuée à un hôte client DHCP avant qu’il n’ait pu trouver de serveur.... |

Corrigé 5.6 Adresses privées et publiques

|

1. |

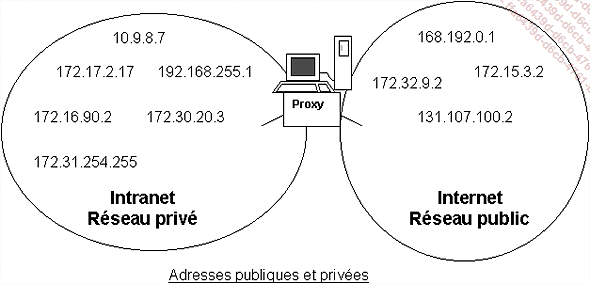

C’est la RFC 1918 qui définit les adresses IP privées, c’est-à-dire celles qui ne sont pas utilisées sur Internet et qui peuvent, par conséquent, être spécifiées aux hôtes d’un intranet situés derrière un proxy. |

|

|

Les adresses privées sont : Classe A : 10.0.0.0 à 10.255.255.255 avec un masque en 255.0.0.0. Classe B : 172.16.0.0 à 172.31.255.255 avec un masque en 255.240.0.0. Classe C : 192.168.0.0 à 192.168.255.255 avec un masque en 255.255.0.0. |

|

|

On obtient ainsi le schéma complété suivant : |

Corrigé 5.7 Notation CIDR

|

1. |

Avec la notation CIDR, il faut indiquer le nombre de bits contenus dans la partie réseau. Il faut toujours commencer par le bit de poids fort (par la gauche de l’octet). Notons ci-dessous les valeurs remarquables que nous allons retrouver systématiquement. |

|

Nombre de bits à 1 dans l’octet |

Écriture binaire de l’octet |

Octet décimal |

|

1 |

1000 0000 |

128 |

|

2 |

1100 0000 |

192 |

|

3 |

1110 0000 |

224 |

|

4 |

1111 0000 |

240 |

|

5 |

1111 1000 |

248 |

|

6 |

1111 1100 |

252 |

|

7 |

1111 1110 |

254 |

|

8 |

1111 1111 |

255 |

Le tableau suivant est obtenu (en calculant le nombre de bits à 1) :

|

Masque décimal |

Octet 1 |

Octet 2 |

Octet 3 |

Octet 4 |

Notation CIDR |

|

255.0.0.0 |

1111 1111 |

0000 0000 |

0000 0000 |

0000 0000 |

/8 |

|

255.255.255.0 |

1111 1111 |

1111 1111 |

1111 1111 |

0000 0000 |

/24 |

|

255.255.0.0 |

1111 1111 |

1111 1111 |

0000 0000 |

0000 0000 |

/16 |

|

255.240.0.0 |

1111 1111 |

1111 0000 |

0000 0000 |

0000 0000 |

/12 |

|

255.255.224.0 |

1111 1111 |

1111 1111 |

1110 0000 |

0000 0000 |

/19 |

|

255.255.255.248 |

1111 1111 |

1111 1111 |

1111 1111 |

1111 1000 |

/29 |

|

255.252.0.0 |

1111 1111 |

1111 1100 |

0000 0000 |

0000 0000 |

/14 |

2.

|

CIDR |

Octet 1 |

Octet2 |

||||||||||||||

|

|

128 |

64 |

32 |

16 |

8 |

4 |

2 |

1 |

128 |

64 |

32 |

16 |

8 |

4 |

2 |

1 |

|

/9 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

|

/13 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

0 |

0 |

0 |

|

/30 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

|

/17 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

|

/21 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

|

/23 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

|

/10 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

0 |

0 |

0 |

0 |

0 |

0 |

|

CIDR |

Octet 3 |

Octet 4 |

||||||||||||||

|

|

128 |

64 |

32 |

16 |

8 |

4 |

2 |

1 |

128 |

64 |

32 |

16 |

8 |

4 |

2 |

1 |

|

/9 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

|

/13 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

|

/30 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

0 |

0 |

|

/17 |

1 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

|

/21 |

1 |

1 |

1 |

1 |

1 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

|

/23 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

|

/10 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

|

CIDR |

Octet1 |

Octet2 |

Octet3 |

Octet4 |

Masque |

|

/9 |

255 |

128 |

0 |

0 |

255.128.0.0 |

|

/13 |

255 |

248 |

0 |

0 |

255.248.0.0 |

|

/30 |

255 |

255 |

255 |

252 |

255.255.255.252 |

|

/17 |

255 |

255 |

128 |

0 |

255.255.255.128 |

|

/21 |

255 |

255 |

248 |

0 |

255.255.248.0 |

|

/23 |

255 |

255 |

254 |

0 |

255.255.254.0 |

|

/10 |

255 |

192 |

0 |

0 |

255.192.0.0 |

|

3. |

Masque décimal |

|

|

Au départ, vous pouvez décomposer le masque CIDR par octets, ainsi pour la première notation, vous obtenez : |

|

|

Octet 1 |

Octet 2 |

Octet 3 |

Octet 4 |

|

|

/21 |

Bits |

8 |

8 |

5 |

0 |

|

Binaire |

1111 1111 |

1111 1111 |

1111 1000 |

0000 0000 |

|

|

Décimal |

255 |

255 |

248 |

0 |

|

La limite entre la partie réseau et la partie hôte se situe entre le 5ème et le 6ème bit du 3ème octet. Vous obtenez pour la notation /21 un masque en :...

Corrigé 5.8 Identification des problèmes de masque

|

1. |

Examinons, pour chacune des situations, l’incidence de problème de masque sur la communication entre les hôtes des deux sous-réseaux. |

Vous positionnez immédiatement, X pev X dans le tableau ci-contre pour X= {A, B, C, D, E}.

A pev B

A veut savoir si B est sur son réseau logique. A va s’appliquer son masque pour calculer son adresse réseau et va appliquer son masque à B pour trouver son adresse réseau. Soit :

|

|

Pour A |

10.11.2.1 |

Pour B |

192.168.1.35 |

|

|

|

And 255.0.0.0 |

|

And 255.0.0.0 |

|

|

|

10.0.0.0 |

|

192.0.0.0 |

10.0.0.0 = 192.0.0.0, ce qui est faux ! A ne peut donc envoyer un datagramme à B qu’en utilisant la passerelle par défaut, si elle est définie ; ce qui est le cas ici.

Donc :

A envoie le datagramme au routeur. Le routeur va rechercher le poste B sur le réseau 2 et ne va pas obtenir de réponse. Vous notez F pour Faux.

A pev C

A va calculer l’adresse réseau des deux hôtes. IPA And mA = IPC And mA, soit 10.0.0.0 = 10.0.0.0, ce qui est vrai ! A va faire une diffusion sur le réseau 1 et obtenir une réponse. Vous notez V pour Vrai.

A pev D

10.0.0.0 = 192.0.0.0, ce qui est faux ! A sollicite la passerelle avec une requête ARP (IPX).

A envoie le datagramme au routeur. On calcule IPY And mY = IPD And mY, soit 192.168.1.0 = 192.168.1.0, ce qui est vrai ! Le routeur effectue une diffusion, ARP (IPD), dans le réseau 2, il trouve l’hôte et lui transmet le datagramme. Vous notez P car la liaison s’effectue par la passerelle.

A pev E

IPA And mA = IPE And mA, soit 10.0.0.0 = 192.0.0.0, ce qui est faux ! A sollicite la passerelle avec une requête ARP (IPX).

A envoie le datagramme au routeur. IPY And mY = IPE And mY, 192.168.1.0 = 192.168.2.0, ce qui est faux ! Le routeur ne peut pas contacter l’hôte. Vous notez F.

B pev A

IPB And mB = IPA And mB, soit 192.0.0.0 = 10.0.0.0, ce qui est faux ! B sollicite la passerelle avec une requête ARP (IPX).

La passerelle va finalement corriger le problème en adressant...

Corrigé 5.9 Identification de problèmes multiples

A pev B

192.167.5.0 = 192.168.5.0, est faux. A va donc interroger la passerelle. La passerelle dispose de trois interfaces X, Y, Z. Ces interfaces sont définies respectivement dans les sous-réseaux suivants : 192.168.5.0/24, 172.20.0.0/16 et 172.19.0.0/16.

La passerelle identifie B, s’il existe, comme appartenant nécessairement au réseau 1. Une diffusion ARP est réalisée pour trouver B avec succès. Vous notez comme réponse P, car c’est la passerelle qui corrige le problème ici.

A pev C

IPA And mA = IPC And mA, donne 192.167.5.0 = 172.20.1.0, ce qui est faux.

La passerelle est utilisée. Celle-ci identifie le réseau destinataire de C comme étant le réseau 3. Or, C n’est pas sur ce réseau (problème d’adressage). Une requête ARP est envoyée sur le réseau 3 pour que C se manifeste. Malheureusement, il ne recevra jamais la trame. Vous notez ici F pour Faux.

A pev D

IPA And mA = IPD And mA, soit 192.167.5.0 = 172.20.1.0, c’est faux.

Ici, la passerelle est utilisée. Celle-ci identifie Réseau 3 comme destinataire de la trame. Or, D se trouve effectivement sur le réseau et reçoit la trame. Vous notez V pour Vrai.

A pev E

Même résultat que pour D.

A pev F

IPA And mA = IPF And mA, soit 192.167.5.0 = 172.19.2.0, c’est faux. La passerelle est sollicitée. Le réseau 2 est identifié. F répond à la demande ARP et peut ainsi recevoir la trame envoyée par A. Bien que l’acheminement de la trame semble fonctionner...

Corrigé 5.10 Écriture CIDR et plages d’adresses

|

1. |

Vous positionnez tous les bits à 0 de l’hôte sauf un pour obtenir la valeur minimale. Vous positionnez tous les bits à 1 de l’hôte sauf un pour obtenir la valeur maximale. Voici les différentes écritures binaires qui servent à remplir le tableau final. |

|

|

|

Octet 1 |

Octet 2 |

Octet 3 |

Octet 4 |

|

170.100/16 |

Minimum |

170 |

100 |

0000 0000 |

0000 0001 |

|

|

Maximum |

170 |

100 |

1111 1111 |

1111 1110 |

|

10/9 |

Minimum |

10 |

0000 0000 |

0000 0000 |

0000 0001 |

|

|

Maximum |

10 |

0111 1111 |

1111 1111 |

1111 1110 |

|

192.168.1.196/30 |

Minimum |

192 |

168 |

1 |

1100 0101 |

|

|

Maximum |

192 |

168 |

1 |

1100 0110 |

|

195.102.20.184/29 |

Minimum |

195 |

102 |

20 |

1011 1001 |

|

|

Maximum |

195 |

102 |

20 |

1011 1110 |

|

131.107.200/21 |

Minimum |

131 |

107 |

1100 1000 |

0000 0001 |

|

|

Maximum |

131 |

107 |

1100 1000 |

1111 1110 |

|

10.2/18 |

Minimum |

10 |

2 |

0000 0000 |

0000 0001 |

|

|

Maximum |

10 |

2 |

0011 1111 |

1111 1110 |

|

191.25.3.96/27 |

Minimum |

191 |

25 |

3 |

0110 0001 |

|

|

Maximum |

191 |

25 |

3 |

0111 1110 |

|

8.20.18/23 |

Minimum |

8 |

20 |

0001 0010 |

0000 0001 |

|

|

Maximum |

8 |

20 |

0001 0011 |

1111 1110 |

Ci-joint le tableau résultant :

|

Plage CIDR |

Plage valide |

Diffusion |

|

170.100/16 |

170.100.0.1 à 170.100.255.254 |

170.100.255.255 |

|

10/9 |

10.0.0.1 à 10.127.255.254 |

10.127.255.255 |

|

192.168.1.196/30 |

192.168.1.197 à 192.168.1.198 |

192.168.1.199 |

|

195.102.20.184/29 |

195.102.20.185 à 195.102.20.190 |

195.102.20.191 |

|

131.107.200/21 |

131.107.200.1 à 131.107.207.254 |

131.107.207.255 |

|

10.2/18 |

10.2.0.1 à 10.2.63.254 |

10.2.63.255 |

|

191.25.3.96/27 |

191.25.3.97 à 191.25.3.126 |

191.25.3.127 |

|

8.20.18/23 |

8.20.18.1 à 8.20.19.254 |

8.20.19.255 |

|

2. |

Le tableau résultant est : |

|

Plage CIDR |

Plage complète |

Commentaire |

|

0/1 |

0.0.0.0 à 127.255.255.255 |

Classe A |

|

128/2 |

128.0.0.0 à 191.255.255.255 |

Classe B |

|

192/3 |

192.0.0.0 à 223.255.255.255 |

Classe C |

|

224/4 |

224.0.0.0 à 239.255.255.255 |

Classe D |

|

240/4 |

240.0.0.0 à 255.255.255.255 |

Classe E |

|

172.16/12 |

172.16.0.0 à 172.31.255.255 |

Plages disponibles (partie de la RFC 1918). |

|

192.168/16 |

192.168.0.0 à 192.168.255.255 |

Plages disponibles (partie de la RFC 1918). |

|

3. |

Pour compléter correctement le tableau, vous déterminez d’abord l’octet dans lequel se fait la séparation entre la partie réseau et la partie hôte. Pour la première plage d’adresses IP, la séparation se fait sur l’octet... |

Corrigé 5.11 Décomposition en sous-réseaux

|

1. |

220.100.80/24 avec 4 réseaux logiques et 10 hôtes par sous-réseau. Pour coder 4 réseaux logiques, il faut utiliser 2 bits, soit 2 puissance 2 = 4 sous-réseaux possibles. Vous partez d’un masque /24, la nouvelle notation CIDR est donc /24+2=/26. Le masque décimal correspondant est 255.255.255.192 (192 s’écrit 1100 0000 en binaire). L’incrément est 0100 0000, soit 64 en décimal. |

|

Les sous-réseaux sont donc : |

|

Numéro de sous-réseau |

Préfixe binaire |

Minimum (Octet 4) |

Maximum (Octet 4) |

Plage de sous-réseaux |

Adresse de réseau |

Adresse de diffusion |

|

0 |

00 |

0000 0000 |

0011 1111 |

220.100.80.1 à 220.100.80.62 |

220.100.80.0 |

220.100.80.63 |

|

1 |

01 |

0100 0000 |

0111 1111 |

220.100.80.65 à 220.100.80.126 |

220.100.80.64 |

220.100.80.126 |

|

2 |

10 |

1000 0000 |

1011 1111 |

220.100.80.129 à 220.100.80.190 |

220.100.80.128 |

220.100.80.191 |

|

3 |

11 |

1100 0000 |

1111 1111 |

220.100.80.193 à 220.100.80.254 |

220.100.80.192 |

220.100.80.255 |

|

2. |

172.18/16 avec 10 réseaux logiques et 500 hôtes par sous-réseau. |

|

|

Pour coder 10 réseaux logiques, il faut utiliser 4 bits, 2 puissance 4 = 16 sous-réseaux possibles. Vous partez d’un masque /16, la nouvelle notation CIDR est donc /16+4=/20. Le masque décimal correspondant est 255.255.240.0 (240 s’écrit 1111 0000 en binaire). L’incrément est 0001 0000, soit 16 en décimal. |

|

Les sous-réseaux sont donc : |

|

Numéro de sous-réseau |

Préfixe binaire |

Minimum (Octet 3) |

Maximum (Octet 3) |

Plage de sous-réseaux |

Adresse de réseau |

Adresse de diffusion |

|

0 |

0000 |

0000 0000 |

0000 1111 |

172.18.0.1 à 172.18.15.254 |

172.18.0.0 |

172.18.15.255 |

|

1 |

0001 |

0001 0000 |

0001 1111 |

172.18.16.1 à 172.18.31.254 |

172.18.16.0 |

172.18.31.255 |

|

2 |

0010 |

0010 0000 |

0010 1111 |

172.18.32.1 à 172.18.47.254 |

172.18.32.0 |

172.18.47.255 |

|

3 |

0011 |

0011 0000 |

0011 1111 |

172.18.48.1 à 172.18.63.254 |

172.18.48.0 |

172.18.63.255 |

|

4 |

0100 |

0100 0000 |

0100 1111 |

172.18.64.1 à 172.18.79.254 |

172.18.64.0 |

172.18.79.255 |

|

5 |

0101 |

0101 0000 |

0101 1111 |

172.18.80.1 à 172.18.95.254 |

172.18.80.0 |

172.18.95.255 |

|

6 |

0110 |

0110 0000 |

0110 1111 |

172.18.96.1 à 172.18.111.254 |

172.18.96.0 |

172.18.111.255 |

|

7 |

0111 |

0111 0000 |

0111 1111 |

172.18.112.1 à 172.18.127.254 |

172.18.112.0... |

Corrigé 5.12 Identification de l’appartenance à un sous-réseau

|

1. |

Dans un premier temps, nous allons effectuer une conversion du troisième octet qui est pressenti pour être séparé en deux. En effet, la solution évidente qui consisterait à prendre un masque de classe C (255.255.255.0) n’est pas possible, car dans ce cas l’adresse IPE devient une diffusion, donc invalide (IPE=130.120.204.255). |

|

Adresse |

Octet 3 décimal |

Octet 3 binaire |

|

IPA |

82 |

0101 0010 |

|

IPB |

78 |

0100 1100 |

|

IPC |

65 |

0100 0001 |

|

IPD |

127 |

0111 1111 |

|

IPE |

204 |

1100 1100 |

|

IPF |

195 |

1100 0011 |

|

|

Les différences entre les trois bits de poids forts du troisième octet apparaissent. Le masque à trouver est donc 255.255.224.0, ou encore /19 en écriture CIDR. Cette décomposition sur trois bits permet cependant normalement de créer 8 sous-réseaux (2 Puissance 3). |

|

|

Voici ce que nous observons en nous basant sur ce masque : Réseau A : 130.120.64 /19. Il s’agit en fait du sous-réseau 3 (préfixe binaire 010). Réseau B : 130.120.96 /19. Il s’agit du sous-réseau 4 (préfixe binaire 011). Réseau C : 130.120.192 /19. Il s’agit du sous-réseau 7 (préfixe binaire 110). |

|

2. |

L’objectif est d’identifier l’appartenance à chaque sous-réseau. Écrivons le troisième octet en binaire pour mieux visualiser le préfixe de sous-réseau associé. |

|

Référence |

Adresse IP |

Octet 3 en binaire |

Réseau concerné |

|

IPG |

130.120.94.31 |

0101 1110 |

Sous-réseau 3 / Réseau A |

|

IPH |

130.120.138.7 |

1000 1010 |

Sous-réseau 5 |

|

IPI |

130.120.203.9 |

11010001 |

Sous-réseau 7 / Réseau C |

|

IPJ |

130.120.175.91 |

1010 1111 |

Sous-réseau 6 |

|

IPK |

130.120.103.47 |

0110 0111 |

Sous-réseau 4 / Réseau B |

|

IPL |

130.120.28.8 |

0001 1100 |

Sous-réseau 1 |

|

IPM |

130.120.95.114 |

0101 1111 |

Sous-réseau 3 / Réseau A |

|

IPN |

130.120.62.12 |

0011 1110 |

Sous-réseau 2 |

|

IPQ |

130.120.112.3 |

0111 0000 |

Sous-réseau 4 / Réseau B |

|

IPR |

130.120.56.57 |

0011 1000 |

Sous-réseau 2 |

|

IPS |

130.120.136.61 |

1000 1000 |

Sous-réseau 5 |

|

IPT |

130.120.248.6 |

1111 1000 |

Sous-réseau 8 |

|

3. |

Il faut exprimer toutes les combinaisons possibles pour faciliter l’écriture des plages de sous-réseaux. |

|

Numéro de sous-réseau... |

Corrigé 5.13 Recherche de masque

|

1. |

Dans un premier temps, nous allons effectuer une conversion du deuxième octet qui est pressenti pour être séparé en deux. En effet, nous cherchons ici la solution pour minimiser le nombre de réseaux logiques possibles (ou à maximiser le nombre d’hôtes par réseau logique). |

|

Adresse |

Octet 2 décimal |

Octet 2 binaire |

|

IPA |

163 |

1010 0011 |

|

IPB |

174 |

1010 1110 |

|

IPC |

200 |

1100 1000 |

|

IPD |

193 |

1100 0001 |

|

IPE |

144 |

1001 0000 |

|

IPF |

159 |

1001 1111 |

|

IPG |

109 |

0110 1101 |

|

|

Il est bien visible que les différences apparaissent entre les quatre bits de poids forts du deuxième octet. Le masque à trouver est donc 255.240.0.0 ou /12 en écriture CIDR. Cette décomposition sur quatre bits permet de créer 2 puissance 4 = 16 sous-réseaux. |

|

Numéro de sous-réseau |

Préfixe binaire |

Octet décimal |

Notation CIDR |

Réseau |

|

0 |

0000 0000 |

0 |

10.0 /12 |

Réseau 1 |

|

1 |

0001 0000 |

16 |

10.16 /12 |

Réseau 2 |

|

2 |

0010 0000 |

32 |

10.32 /12 |

Réseau 3 |

|

3 |

0011 0000 |

48 |

10.48 /12 |

Réseau 4 |

|

4 |

0100 0000 |

64 |

10.64 /12 |

Réseau 5 |

|

5 |

0101 0000 |

80 |

10.80 /12 |

Réseau 6 |

|

6 |

0110 0000 |

96 |

10.96 /12 |

Réseau 7 / Réseau D |

|

7 |

0111 0000 |

112 |

10.112 /12 |

Réseau 8 |

|

8 |

1000 0000 |

128 |

10.128 /12 |

Réseau 9 |

|

9 |

1001 0000 |

144 |

10.144 /12 |

Réseau 10 / Réseau C |

|

10 |

1010 0000 |

160 |

10.160 /12 |

Réseau 11 / Réseau A |

|

11 |

1011 0000 |

176 |

10.176 /12 |

Réseau 12 |

|

12 |

1100 0000 |

192 |

10.192 /12 |

Réseau 13 / Réseau B |

|

13 |

1101 0000 |

208 |

10.208 /12 |

Réseau 14 |

|

14 |

1110 0000 |

224 |

10.224 /12 |

Réseau 15 |

|

15 |

1111 0000 |

240 |

10.240 /12 |

Réseau 16 |

|

|

Voici ce que nous observons en nous basant sur ce masque : Réseau A : 10.160 /12. Il s’agit en fait du sous-réseau 10 (préfixe binaire 1010). Réseau B : 10.192 /12. Il s’agit du sous-réseau 12 (préfixe binaire 1100). Réseau C : 10.144 /12. Il s’agit du sous-réseau 9 (préfixe binaire 1001). Réseau D : 10.96 /12. Il s’agit du sous-réseau 6 (préfixe binaire 0110). |

|

2. |

L’objectif est d’identifier l’appartenance à chaque sous-réseau. Écrivons le deuxième octet en binaire pour mieux visualiser le préfixe de sous-réseau associé. |

|

Référence |

Adresse... |

Corrigé 5.14 Appartenance à un même sous-réseau

Dans chaque cas, définissez le numéro de réseau et la plage d’adresses valides. À partir de là, et en fonction des adresses proposées, il ne reste plus qu’à identifier les adresses valides.

Pour réaliser cet exercice, vous avez deux possibilités :

-

Soit calculer la première et la dernière adresse de la plage.

-

Soit transformer en binaire l’octet sur lequel se fait la séparation entre la partie réseau et la partie hôte de toutes les adresses.

Première méthode :

Exemple pour la première adresse : 130.95.101.23/19

La séparation s’effectue sur l’octet 3.

|

Adresse |

Octet 3 en binaire |

|

|

Adresse de départ |

130.95.101.23 |

0110 0101 |

|

Adresse de réseau (tous les bits d’hôtes = 0) |

130.95.96.0 |

0110 0000 |

|

Adresse de diffusion (tous les bits d’hôtes = 1) |

130.95.127.255 |

0111 1111 |

Plage d’adresse : 130.95.96.0 à 130.95.127.255.

Vous regardez ensuite chaque adresse et vous pouvez déterminer que les adresses faisant partie de la plage sont les adresses 1, 3, 4, 5, 7.

Seconde méthode :

Pour chaque adresse, vous transformez le troisième octet en binaire et vous comparez les trois bits de poids fort. S’ils sont identiques, les adresses font partie du même sous-réseau que l’adresse de départ.

|

N |

Adresse... |

Corrigé 5.15 Définition des tables de routage

|

1. |

Définition des plages d’adresses des réseaux Définissons ces différentes plages d’adresses. 10 /8 : La plage d’adresses valides est 10.0.0.1 à 10.255.255.254. Le masque décimal est 255.0.0.0. IPA=10.255.255.254 172.16 /16 : La plage d’adresses valides est 172.16.0.1 à 172.16.255.254. Le masque décimal est 255.255.0.0. Donc IPB=172.16.255.254 et IPD=172.16.255.253. 192.168.2 /24 : La plage d’adresses valides est 192.168.2.1 à 192.168.2.254. Le masque décimal est 255.255.255.0. Donc IPC=192.168.2.254, IPE=192.168.2.253 et IPG=192.168.2.252. |

|

|

172.20 /16 : La plage d’adresses valides est 172.20.0.1 à 172.20.255.254. Le masque décimal est 255.255.0.0. Donc IPH=172.20.255.254. 192.168.1 /24 : La plage d’adresses valides est 192.168.1.1 à 192.168.1.254. Le masque décimal est 255.255.255.0. Donc IPF=192.168.1.254 et IPI=192.168.1.253. 192.168.3 /24 : La plage d’adresses valides est 192.168.3.1 à 192.168.1.254. Le masque décimal est 255.255.255.0. Donc IPJ=192.168.3.254. |

|

2. |

Définition des tables de routage complètes Nous allons examiner chaque routeur pour définir leur table de routage complète. Routeur ABC Les réseaux logiques 10/8, 172.16/16 et 192.168.2/24 sont connus du routeur parce que ce dernier dispose d’interfaces sur ces réseaux. Nous allons dans un premier temps faire apparaître les adresses IP des interfaces (lignes 1 à 3) et les diffusions sur les réseaux logiques (lignes 4 à 6). Nous utilisons la notation Windows pour préciser dans la table de routage que le réseau est connu de l’interface locale. Nous précisons ensuite les numéros de réseau des interfaces du routeur (lignes 7 à 10). Nous pouvons finalement ajouter les autres réseaux logiques (lignes 11 à 13) représentés en gras. |

|

N° |

Adresse réseau |

Masque |

Passerelle |

Interface |

Métrique |

|

1 |

10.255.255.254 |

255.255.255.255 |

127.0.0.1 |

127.0.0.1 |

1 |

|

2 |

172.16.255.254 |

255.255.255.255 |

127.0.0.1 |

127.0.0.1 |

1 |

|

3 |

192.168.2.254 |

255.255.255.255 |

127.0.0.1 |

127.0.0.1 |

1 |

|

4 |

10.255.255.255 |

255.255.255.255 |

10.255.255.254 |

10.255.255.254 |

1 |

|

5 |

172.16.255.255 |

255.255.255.255 |

172.16.255.254 |

172.16.255.254 |

1 |

|

6 |

192.168.2.255... |

Corrigé 5.16 Factorisation d’une table de routage

Écrivez en binaire le dernier octet non nul du numéro de réseau pour identifier la partie qui peut être factorisée :

|

a. |

Valeur décimale du deuxième octet |

Écriture binaire |

|

Valeur décimale du deuxième octet |

Écriture binaire |

|

112 |

0111 0000 |

120 |

0111 1000 |

||

|

113 |

0111 0001 |

121 |

0111 1001 |

||

|

114 |

0111 0010 |

122 |

0111 1010 |

||

|

115 |

0111 0011 |

123 |

0111 1011 |

||

|

116 |

0111 0100 |

124 |

0111 1100 |

||

|

117 |

0111 0101 |

125 |

0111 1101 |

||

|

118 |

0111 0110 |

126 |

0111 1110 |

||

|

119 |

0111 0111 |

127 |

0111 1111 |

|

Réseau |

Masque |

Passerelle |

Interface |

|

136.112.0.0 |

255.240.0.0 |

172.100.1.253 |

172.100.1.254 |

|

b. |

Valeur décimale du troisième octet |

Écriture binaire |

|

180 |

1011 0100 |

|

|

181 |

1011 0101 |

|

|

182 |

1011 0110 |

|

|

183 |

1011 0111 |

|

Réseau |

Masque |

Passerelle |

Interface |

|

196.202.180.0 |

255.255.252.0 |

193.102.36.193 |

193.102.36.195 |

|

c. |

Valeur décimale du troisième octet |

Écriture binaire |

|

Valeur décimale du troisième octet |

Écriture binaire |

|

96 |

0110 0000 |

100 |

0110 1100 |

||

|

97 |

0110 0001 |

101 |

0110 1101 |

||

|

98 |

0110 0010 |

102 |

0110 1110 |

||

|

99 |

0110 0011 |

103 |

0110 1111 |

|

Réseau |

Masque |

Passerelle |

Interface |

|

192.101.96.0 |

255.255.248.0 |

201.3.216.250 |

201.3.216.253 |

|

d. |

Valeur décimale du troisième octet |

Écriture binaire |

|

Valeur décimale du troisième octet |

Écriture binaire |

|

40 |

0010 1000 |

44 |

0010 1100 |

||

|

41 |

0010 1001 |

45 |

0010 1101 |

||

|

42 |

0010 1010 |

46 |

0010 1110 |

||

|

43 |

0010 1011 |

47 |

0010 1111 |

|

Réseau |

Masque |

Passerelle |

Interface |

|

40.0.0.0 |

248.0.0.0 |

160.132.51.254 |

160.132.50.252 |

Corrigé 5.17 Caractéristiques d’une adresse IPv6

Identifiez pour chaque question la bonne réponse.

|

1. |

c. |

Une adresse IPv6 est constituée de 16 octets. |

|

2. |

d. |

Une adresse IPv6 s’écrit généralement en hexadécimal en utilisant le ‘:’ comme séparateur. |

|

3. |

a. |

Une adresse unicast fait référence à un seul destinataire sur une étendue donnée. |

|

4. |

b. |

Une adresse multicast fait référence à un ensemble d’hôtes. |

|

5. |

c. |

Une adresse anycast désigne un destinataire parmi plusieurs. |

|

6. |

c. |

L’étendue d’une adresse est soit identifiée par le préfixe de cette adresse, pour les adresses unicast et anycast, soit par le champ Etendue présent dans le préfixe pour une adresse multicast. Ainsi, seule la réponse "c" est correcte. |

|

7. |

|

Entre deux séparateurs ‘:’, il y a deux octets appelés un mot. Une adresse IPv6 comporte 16 octets (8 mots séparés par ‘:’). Il suffit de comptabiliser le nombre d’octets représentés et de les soustraire à 16 pour identifier le nombre d’octets factorisés. |

|

|

a. |

« 2080 », « 8 », « 800 », « 200C », « 417A » représentent chacun 1 mot (deux octets).... |

Corrigé 5.18 Identifiant EUI-64 modifié

|

1. |

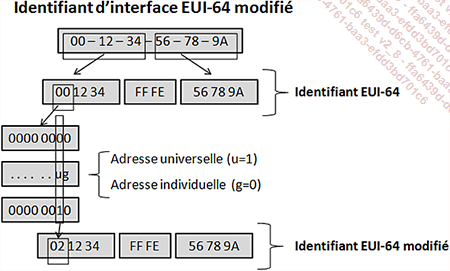

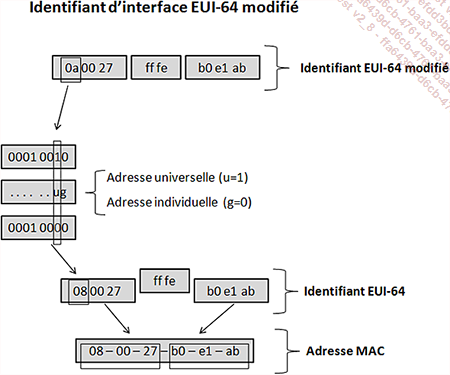

L’identifiant EUI-64 modifié est obtenu, en positionnant à "1" le bit u de l’octet de poids fort de l’OUI et en insérant FFFE entre les trois octets de poids forts et les trois octets de poids faible de l’adresse MAC :  On obtient ainsi l’identifiant EUI-64 modifié suivant : 02 12 34 FF FE 56 78 9A |

|

2. |

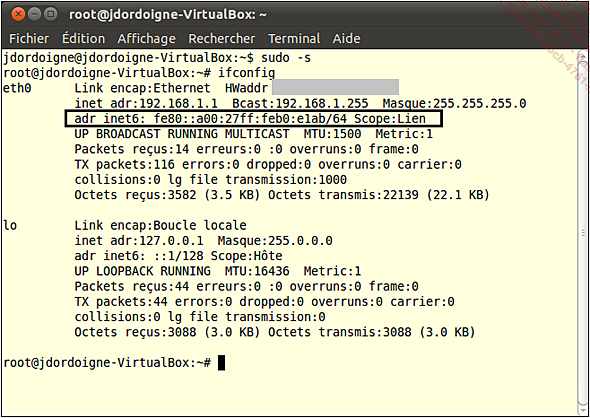

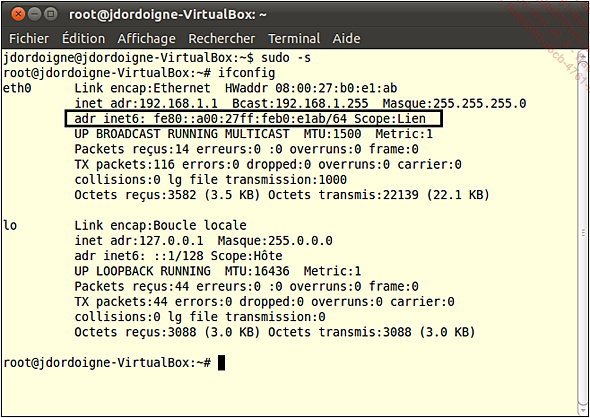

L’adresse IPv6 de liaison locale (Scope:Lien) est : fe80::a00:27ff:feb0:e1ab/64 |

|

|

|

|

3. |

L’identifiant EUI-64 modifié correspond à la partie qui suit le préfixe « fe80 ». Il s’agit de a00:27ff:feb0:e1ab. |

|

4. |

L’adresse MAC correspondante peut être obtenue à partir de l’adresse EUI-64 modifiée :  L’adresse MAC Linux est ici : 08:00:27:b0:e1:ab  |

Corrigé 5.19 Plages d’adresses IPv6

|

1. |

Calculez les plages valides en fonction des préfixes des plages |

|

|

|

a. |

Unicast globales Le préfixe IPV6 doit être interprété de la façon suivante : « 2000::/3 » signifie que les « 3 » bits de poids forts présents dans les 16 bits « 2000 » vont être figés. « 2 » est codé sur 4 bits en binaire en « 0010 ». Chaque « 0 » est codé « 0000 » en binaire. Ainsi, l’octet écrit « 20 » en hexadécimal vaut « 0010 0000 » en binaire et « 00 » en hexadécimal s’écrit, « 0000 0000 » en binaire. Le préfixe hexadécimal étant transcrit en binaire, les n bits de poids forts (les plus à gauche) précisés après le « / » dans l’écriture du préfixe vont être identifiés. Ces bits ne doivent pas évoluer et doivent rester figés lorsque les combinaisons possibles sont énumérées. 2000::/3 001x xxxx. xxxx xxxx Donc, 2000::/3 indique que les bits de poids forts peuvent s’écrire avec une valeur « minimum » : 0010 0000.0000 0000, Et « maximum » : 0011 1111.1111 1111 Finalement, 2000 ::/3 exprime toutes les adresses dont les préfixes sont compris entre 2000 et 3FFF. En effet, 1111 en binaire correspond à F en hexadécimal et 15 en décimal. |

|

|

b. |

Unicast locales Le préfixe IPv6 « FC00::/7 » signifie que les « 7 » bits de poids forts présents dans les 16 bits « FC00 » vont être figés.

Donc, l’octet écrit « FC » en hexadécimal vaut... |

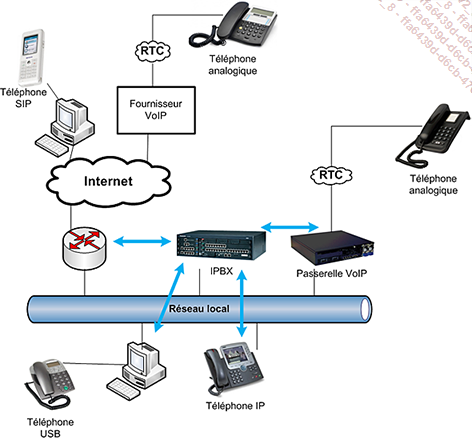

Corrigé 5.20 Téléphonie sur IP

|

A |

Téléphone SIP |

|

B |

Téléphone analogique |

|

C |

Téléphone analogique |

|

D |

Téléphone USB |

|

E |

Téléphone IP |

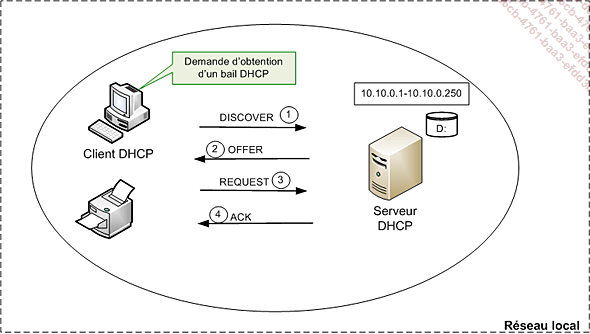

Corrigé 5.21 Identification des étapes DHCP

Les étapes DHCP sont les suivantes :

Corrigé 5.22 Analyse d’une trame DHCP - exercice 1

Les identifiants de l’ordinateur source :

Adresse MAC : 00:25:15:21:f1:20

Adresse IP : 192.168.1.1

Port UDP : 67

Les identifiants de l’ordinateur destination :

Adresse MAC : a0:88:b4:d9:4c:7c

Adresse IP : 192.168.1.92

Port UDP : 68

Il faut regarder le port utilisé pour déterminer si l’ordinateur source est client ou serveur. En effet, le port UDP 67 fait référence au service DHCP/BOOTP tandis que UDP 68 correspond au client.

Réponses aux questions :

|

1. |

a. |

Il s’agit de la réponse d’un serveur. |

|

2. |

c. |

L’adresse IP actuelle du client est 192.168.1.92 (adresse de destination de la trame). |

|

3. |

b. |

L’adresse IP actuelle du serveur est 192.168.1.1. |

|

4. |

a. |

L’étape correspondante est DHCP OFFER. En effet, c’est la seule trame qui est émise à l’initiative du serveur parmi les étapes proposées. |

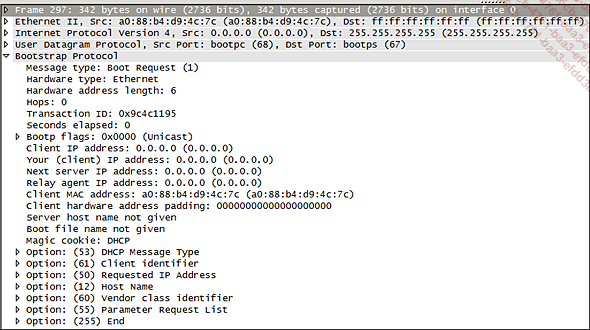

Corrigé 5.23 Analyse d’une trame DHCP - exercice 2

Les identifiants de l’ordinateur source :

Adresse MAC : a0:88:b4:d9:4c:7c

Adresse IP : 0.0.0.0

Port UDP : 68

Les identifiants de l’ordinateur destination :

Adresse MAC : ff:ff:ff:ff:ff:ff

Adresse IP : 255.255.255.255

Port UDP : 67

L’ordinateur source émet à partir du port UDP 68. Il s’agit du port client DHCP.

Il ne dispose pas d’adresse IP (adresse actuelle 0.0.0.0).

Réponses aux questions :

|

1. |

a. |

Il s’agit de la demande d’un client DHCP. |

|

2. |

a. |

L’adresse IP actuelle du client est 0.0.0.0 (adresse source IP de la trame). |

|

3. |

a. |

L’adresse IP actuelle du serveur n’est pas connue. Au niveau IP, le destinataire est "Tout le monde", soit 255.255.255.255. |

|

4. |

b. |

L’étape correspondante est DHCP DISCOVER. En effet, à cette étape, le client ne connaît pas le serveur et ne dispose pas encore d’une adresse IP. |

Études de cas

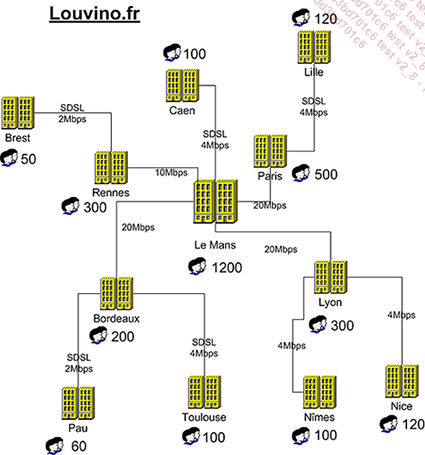

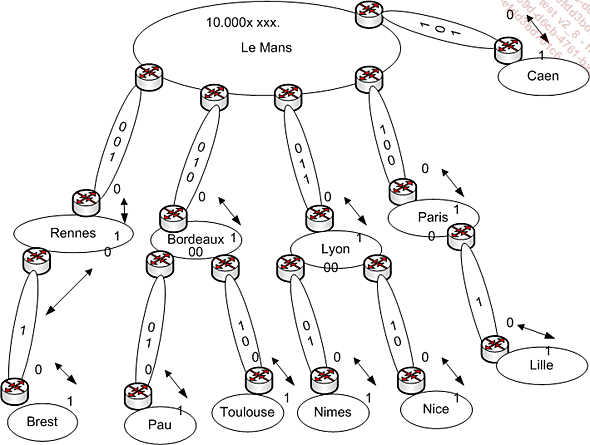

Corrigé 5.24 Conception d’un plan d’adressage IP

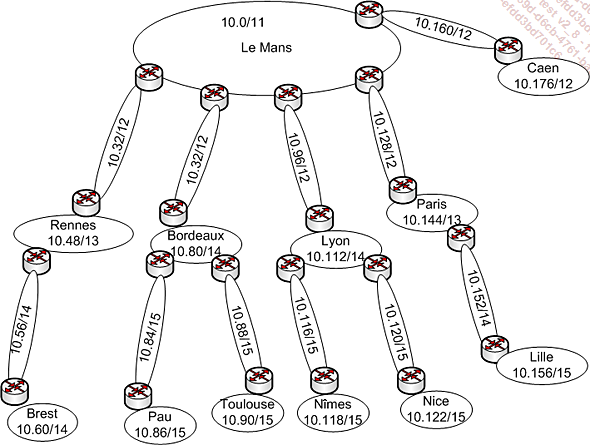

En partant du siège, il faut créer une arborescence en numérotant les sous-réseaux successifs.

Pour le premier niveau, il y a 5 ramifications vers les niveaux inférieurs, avec un sous-réseau supplémentaire pour le réseau du Mans.

Par conséquent, 3 bits sont utilisés pour coder un premier niveau hiérarchique.

Ensuite, pour le niveau inférieur, un bit supplémentaire est ajouté pour prendre en compte la hiérarchie entre les niveaux.

Il faut opérer de la même façon pour les niveaux inférieurs.

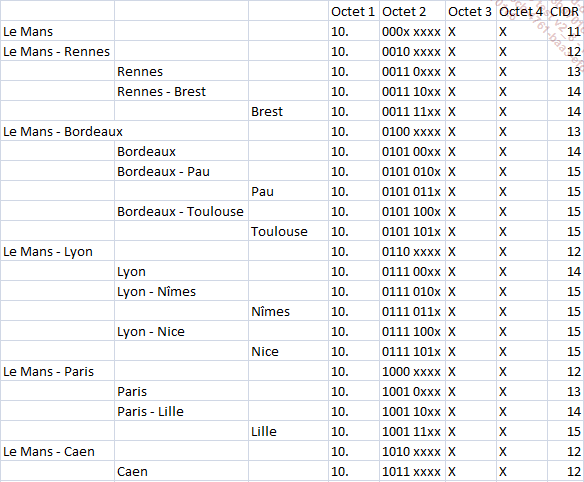

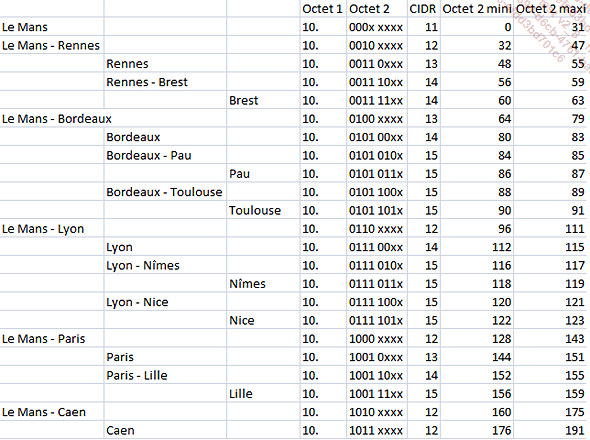

Un plan d’adressage hiérarchique est défini et le tableau ci-dessous est obtenu :

’x’ correspond à une valeur binaire 0 ou 1.

’X’ identifie une valeur décimale de 0 à 255.

Note

Il est possible d’opter pour de nombreuses combinaisons différentes et ainsi d’obtenir des valeurs distinctes.

Une fois le binaire converti en décimal, les valeurs suivantes sont obtenues :

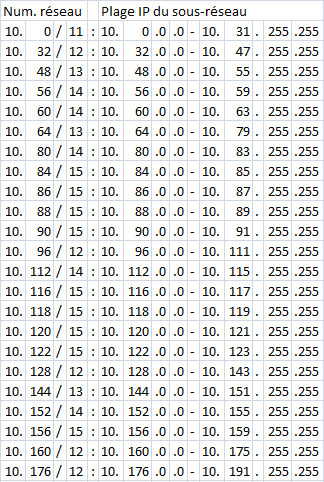

Les plages d’adresses correspondant à chacun des sous-réseaux sont proposées ci-dessous :

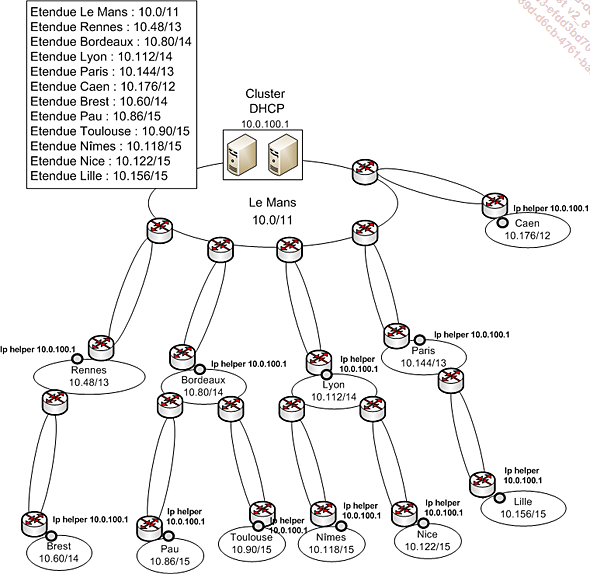

Corrigé 5.25 Conception d’une architecture DHCP

|

1. |

Vous pouvez vous appuyer sur une infrastructure DHCP centralisée, avec un seul serveur en mode Cluster pour l’ensemble, dès lors que les connexions avec les sites distants sont suffisamment fiables. Les trames DHCP ne sont pas très volumineuses et représentent un trafic minime. Le plus important, est que lorsque les postes démarrent, ils soient en mesure de contacter leur serveur DHCP pour récupérer un bail avec les bonnes options. Pour permettre aux clients d’obtenir leur bail depuis le site distant, il faut renseigner sur les routeurs locaux l’existence d’un serveur DHCP central. Généralement, cela se définit sur l’interface du routeur en tant que paramètre IP-Helper, suivi d’une ou plusieurs adresses IP de serveurs DHCP. |

|

2. |

Sur le serveur DHCP, il faut créer une étendue par sous-réseau comportant des clients DHCP. |

|

|

Il faut donc créer 12 étendues. |

|

|

Les réseaux d’interconnexion sont définis au moyen d’adresses IP fixes. Ils ne sont donc pas pris en compte dans les étendues. |

Corrigé 5.26 Conception d’un espace de noms DNS

|

1. |

Espaces de noms identiques Lorsque les espaces de noms interne et externe sont identiques, les zones DNS correspondantes sont généralement distinctes. Il est ainsi nécessaire de maintenir une zone interne disposant de très nombreux enregistrements et une zone externe disposant des noms minimums nécessaires à l’accès aux serveurs depuis Internet. Il est donc souvent nécessaire de maintenir à jour des enregistrements en double entre l’interne et l’externe. |

|

|

2. |

Sous-domaine L’utilisation d’un sous-domaine permet de bien séparer les deux espaces interne et externe. De plus, si le nom est judicieusement choisi, cela permet d’accroître la lisibilité. Chaque zone DNS peut ainsi être gérée de manière complètement indépendante. Il est aisé de définir un suffixe distinct pour cibler le réseau interne le cas échéant (ex. zone intranet au sein du navigateur internet). |

|

|

3. |

Espaces de noms distincts Chaque zone DNS peut être gérée de manière complètement indépendante. La lisibilité entre les ressources internes et externes est explicite. |

|

|

4. |

Étude de scénarios |

|

|

|

a. |

Accès aux serveurs publics de l’entreprise depuis Internet Il n’y a rien... |

Corrigé 5.27 Conception d’une mise en œuvre DNS

|

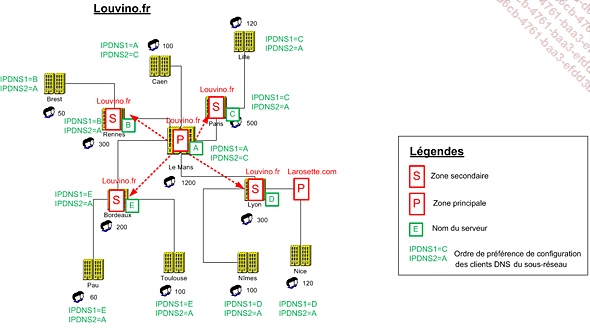

1. |

Réalisez un schéma sur lequel vous ferez apparaître les zones DNS telles qu’elles sont gérées dans l’infrastructure actuelle (avant optimisation). Précisez quelles zones sont gérées sur quels serveurs. Précisez comment les clients DNS sont répartis sur ces serveurs. Initialement, le site principal gère la zone principale louvino.fr. Le site de Lyon gère la zone principale larosette.com. Cette zone est répliquée sur les sites comportant au moins 200 utilisateurs : Rennes, Bordeaux, Lyon et Paris. Ces sites vont donc héberger des zones DNS secondaire (copie en lecture seule). Sur chacun des sites, les ordinateurs clients sont configurés en utilisant au minimum deux serveurs DNS. |

|

2. |

Quelles préconisations sont faites à Louvino pour le choix de son espace de noms interne ? Il est possible de proposer d’utiliser un espace de noms interne distinct de l’espace de noms externe : par exemple, louvino.priv pour la résolution de noms interne et conserver louvino.fr pour la résolution sur Internet. |

|

3. |

Quels éléments doivent être pris en compte dans la conception de la cible DNS ? Concernant la conception de la cible, il est nécessaire de définir :

|

Corrigé 5.28 Configuration DHCPv4

Nous allons procéder à l’installation puis à la configuration du service DHCPv4 sous Windows Server 2022.

Nous configurerons ensuite Linux pour récupérer ses paramètres TCP/IP.

Installation du service DHCPv4

La première étape consiste en l’installation des binaires pour prendre en charge le service DHCP sous Windows Server.

|

1. |

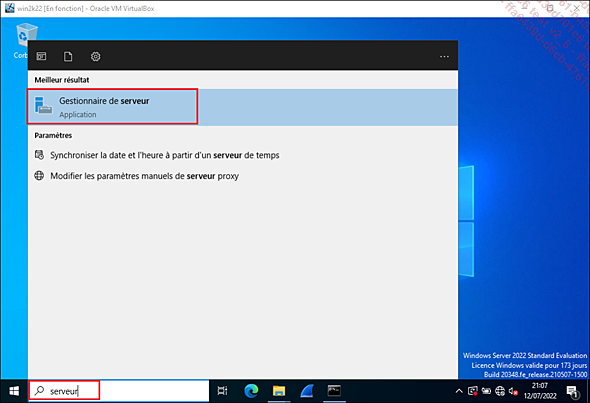

En tant qu’administrateur, connectez-vous à Windows Server. Tapez serveur dans le bouton de recherche pour trouver le Gestionnaire de serveur et cliquez sur celui-ci. |

|

2. |

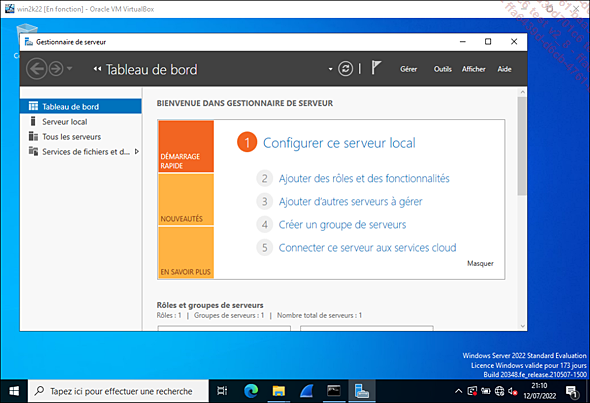

Depuis Tableau de bord, choisissez Ajouter des rôles et des fonctionnalités. |

|

3. |

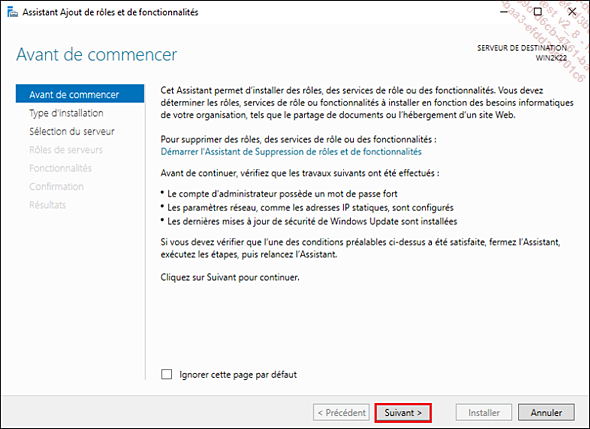

Un assistant démarre. Lisez attentivement les informations puis passez à l’étape suivante avec Suivant. |

|

4. |

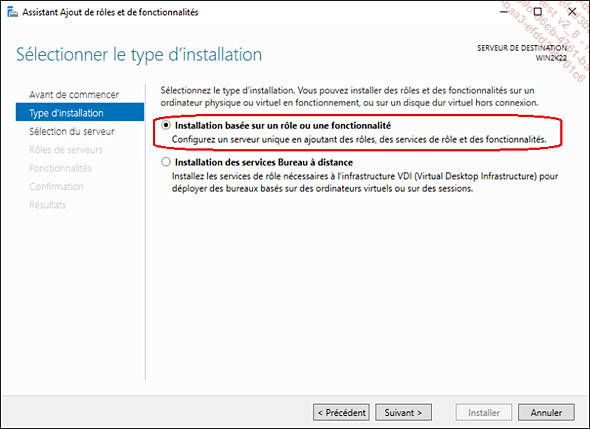

Choisissez la première option relative à l’installation unitaire d’un rôle, soit Installation basée sur un rôle ou une fonctionnalité. Cliquez ensuite sur Suivant. |

|

5. |

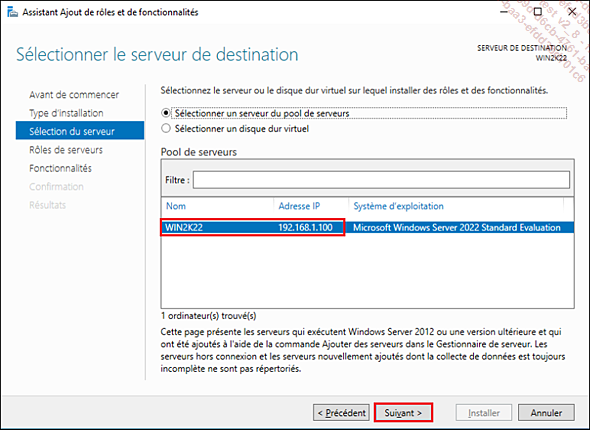

L’étape suivante vous propose de définir le serveur sur lequel vous allez réaliser l’installation. Sélectionnez votre serveur puis cliquez sur Suivant. |

|

6. |

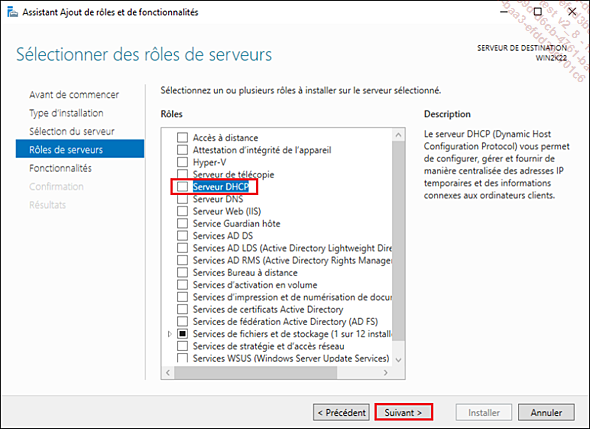

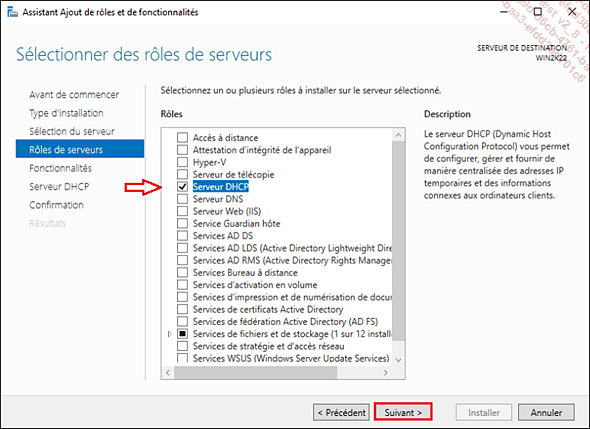

Cliquez sur le rôle Serveur DHCP. |

|

7. |

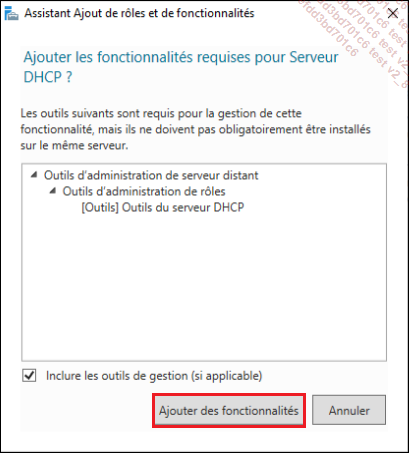

Une nouvelle fenêtre s’ouvre. Laissez les options par défaut et cliquez sur Ajouter des fonctionnalités. |

|

8. |

De retour à la fenêtre précédente, on observe que le rôle Serveur DHCP est bien sélectionné, puis cliquez sur Suivant. |

|

9. |

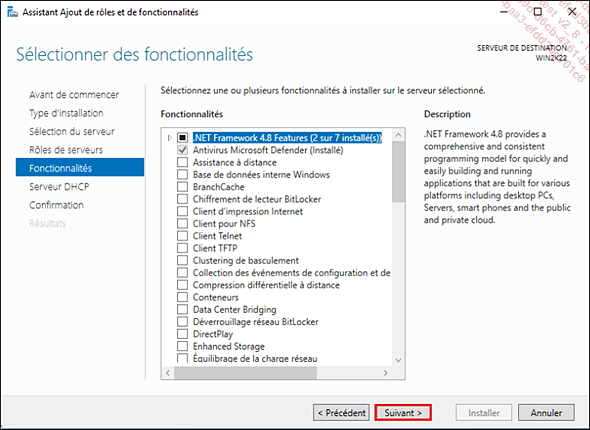

L’écran suivant propose de choisir des fonctionnalités supplémentaires. Aucune n’est nécessaire pour DHCP. Cliquez sur Suivant. |

|

10. |

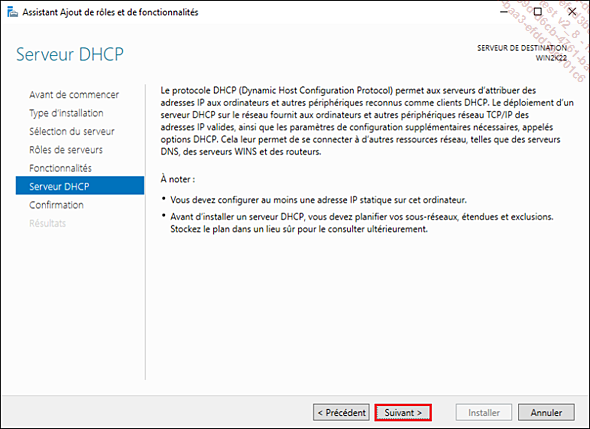

De nouveau, un récapitulatif vous rappelle le fonctionnement et les tâches que vous pourrez effectuer ensuite. Cliquez sur Suivant. |

|

11. |

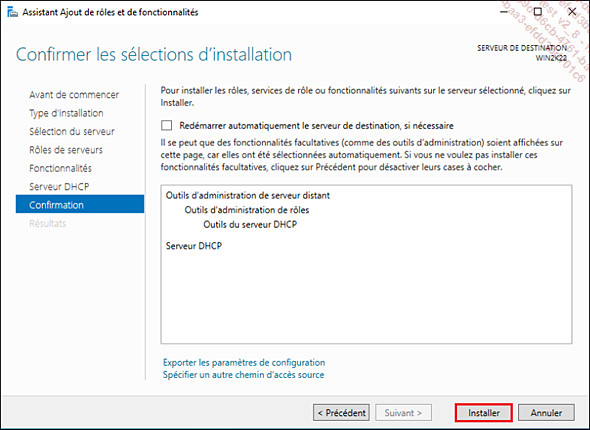

Vous avez la possibilité de redémarrer automatiquement le serveur à l’issue de l’installation si nécessaire. Cliquez sur Installer pour démarrer le processus. |

|

12. |

L’installation démarre. Un message précise qu’il est possible de fermer la fenêtre pendant l’installation. Au bout de quelques instants, l’écran suivant apparaît : |

|

13. |

Cliquez sur Fermer. Ouvrez la zone de notification avec le drapeau, jusqu’à obtenir... |

Corrigé 5.29 Configuration d’un préfixe d’adresses uniques locales

|

1. |

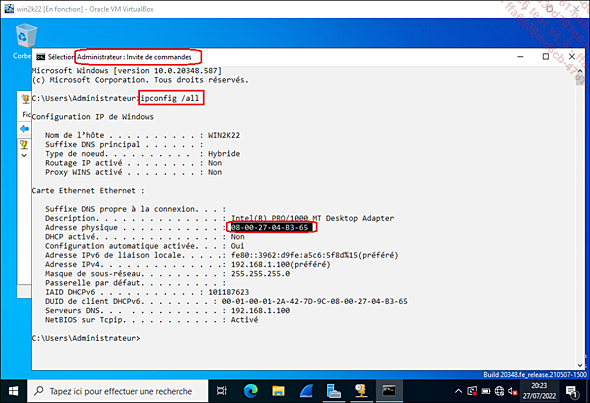

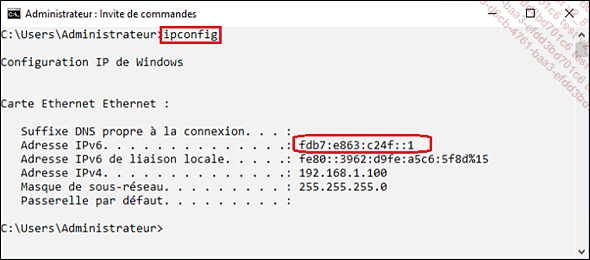

Sur le serveur Windows, ouvrez une Invite de commandes (Admin) (tapez cmd dans la zone de recherche en bas à gauche) et affichez la configuration TCP/IP complète pour obtenir l’adresse MAC (physique) de la carte réseau (virtuelle) utilisée. |

|

|

L’adresse MAC correspondante est ici 08-00-27-04-B3-65 (cette valeur varie suivant les ordinateurs). |

|

2. |

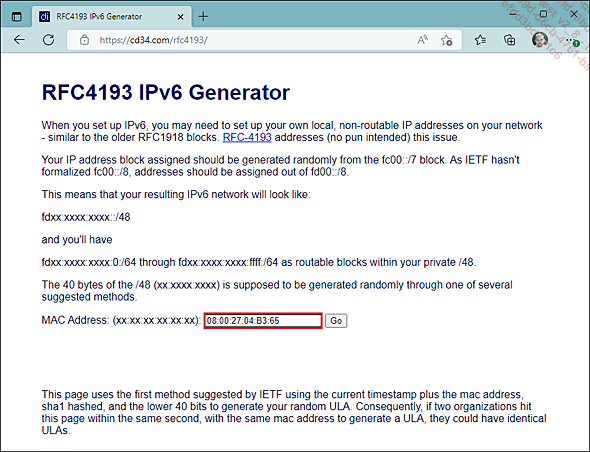

À partir d’un moteur de recherche tel que Google, précisez les mots-clés suivants : rfc4193 ipv6 ula generator. Vous devez trouver un site vous permettant de générer automatiquement un préfixe IPv6 en fonction de l’adresse MAC spécifiée et de l’heure à laquelle vous faites la demande. Le lien https://cd34.com/rfc4193/ vous propose cet outil. |

|

Saisissez l’adresse MAC obtenue précédemment (avec comme séparateur ’:’), puis cliquez sur Go : |

|

3. |

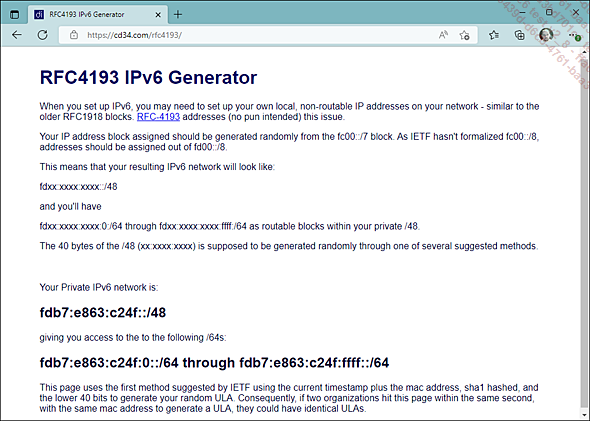

L’écran suivant s’affiche et vous propose un préfixe : |

|

4. |

Par exemple, nous obtenons ici le préfixe fdb7:e863:c24f::/48. Ce préfixe nous servira à définir des plages d’adresses IPv6 pour les exercices suivants. À noter que vous pouvez utiliser tout autre préfixe, il n’y a pas d’adhérence dans les exercices suivants. |

Corrigé 5.30 Configuration IPv6 statique

Attribution d’une adresse IPv6 au serveur Windows

|

1. |

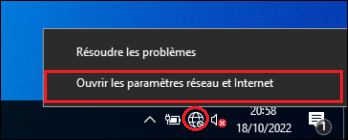

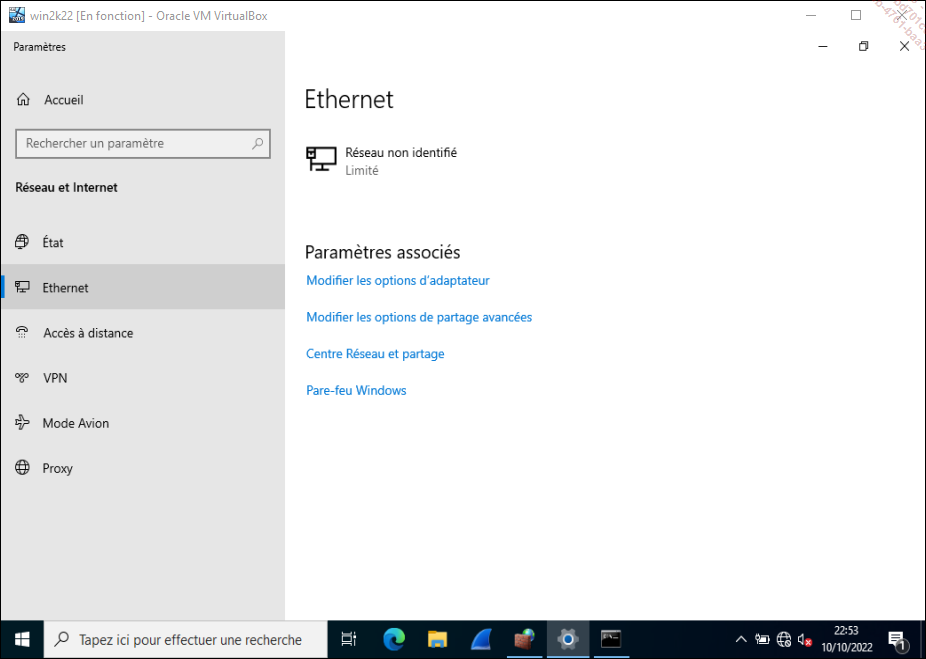

Accédez à la zone de notification en bas à droite de l’écran Windows Serveur, puis cliquez sur l’icône représentant la connexion internet, cliquez sur Ouvrir les paramètres réseau et Internet. |

|

2. |

Un écran Paramètres s’affiche, cliquez sur Ethernet pour faire apparaître des options spécifiques dans la partie droite. |

|

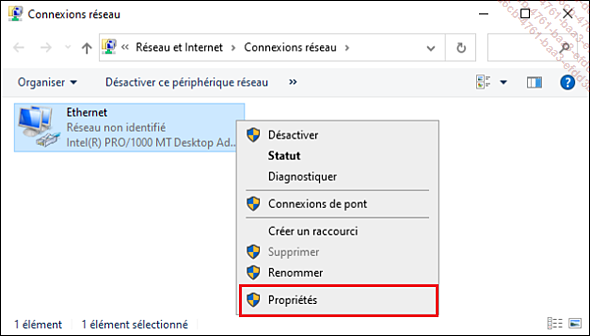

3. |

Choisissez Modifier les options d’adaptateur pour obtenir l’affichage ci-dessous. Effectuez alors un clic droit sur Ethernet, puis cliquez sur Propriétés : |

|

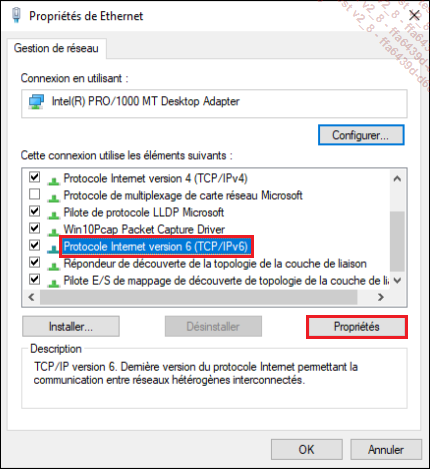

4. |

Sélectionnez Protocole Internet version 6 (TCP/IPv6) puis Propriétés. |

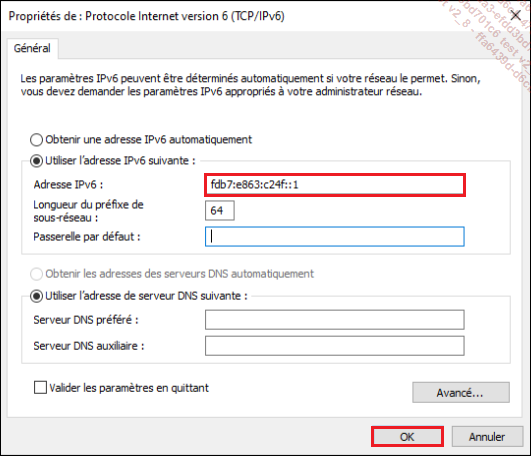

|

5. |

Tapez le préfixe de l’adresse IPv6 complété avec un identifiant de machine (ex. 1). Choisissez 64 comme longueur du préfixe de sous-réseau. |

|

6. |

Validez par OK puis fermez les différentes fenêtres ouvertes. Depuis une Invite de commandes, vérifiez l’adresse attribuée. |

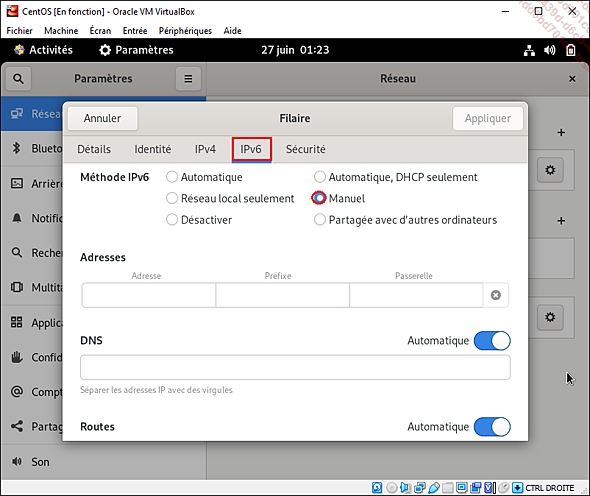

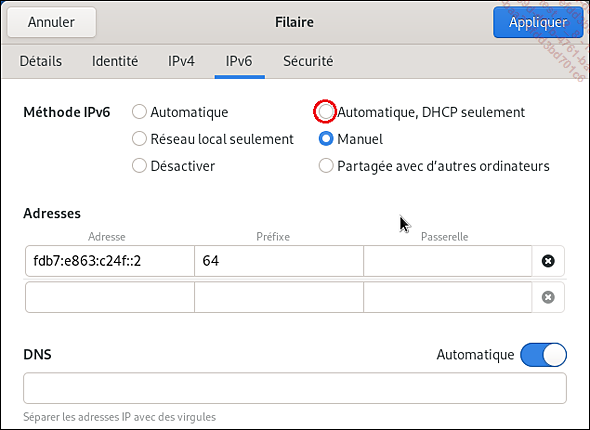

Attribution d’une adresse IPv6 à Linux CentOS

|

1. |

Accédez au menu Paramètres du réseau filaire. Choisissez l’onglet IPv6. Sélectionnez Manuel. |

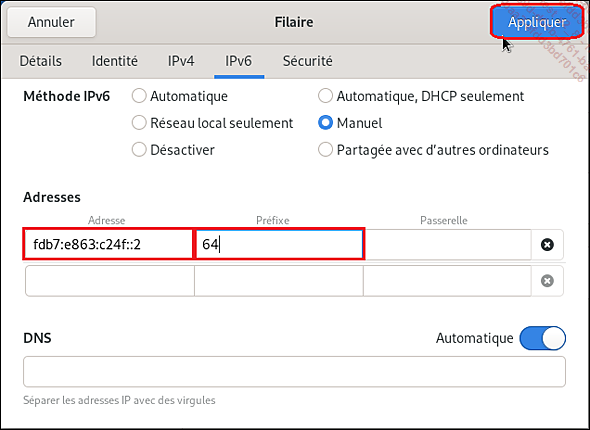

|

2. |

Dans le champ Adresse, précisez l’adresse composée du préfixe obtenu précédemment suivi de ::2. Dans le champ Préfixe, précisez 64. Cliquez sur le bouton Appliquer. |

|

3. |

Redémarrez le service réseau à l’aide des commandes : nmcli networking... |

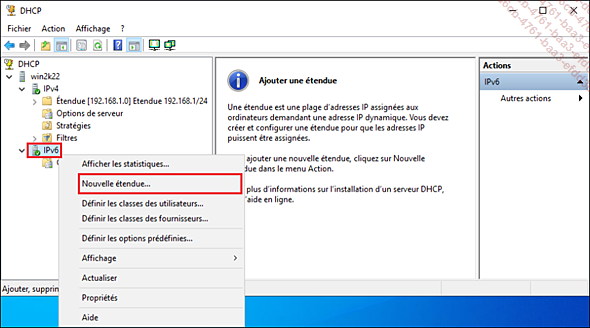

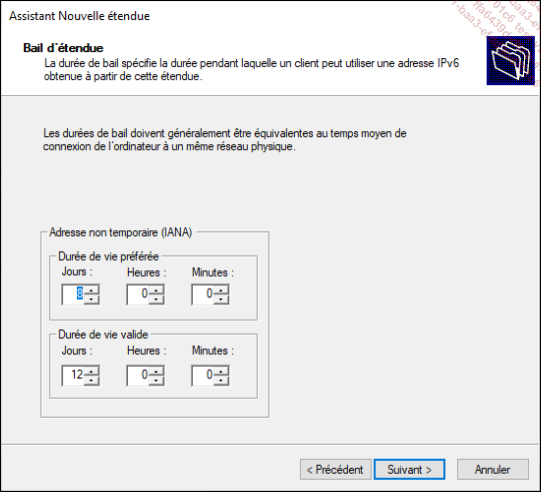

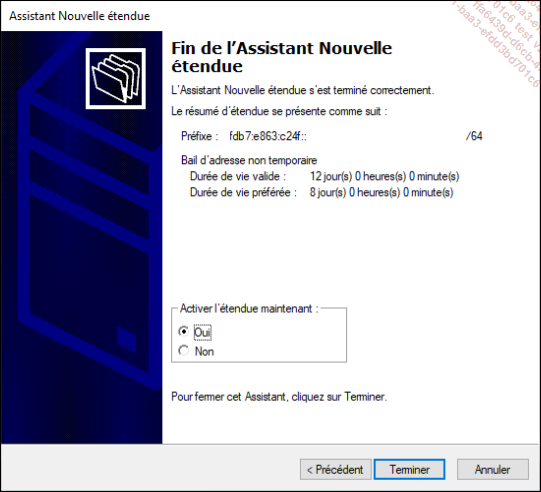

Corrigé 5.31 Configuration DHCPv6

Configuration DHCPv6 sous Windows Server 2022

|

1. |

Accédez à la console DHCP. Développez la partie IPv6. |

|

2. |

Sur l’arborescence IPv6, effectuez un clic droit pour faire apparaître le menu contextuel et choisissez Nouvelle étendue. L’assistant démarre. Cliquez sur Suivant. |

|

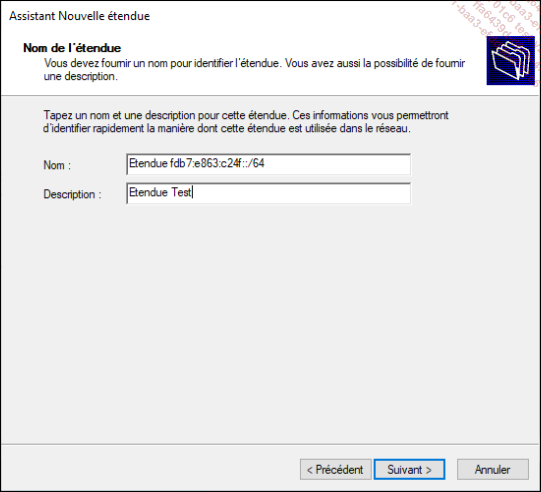

3. |

Choisissez un nom ainsi qu’une description pour l’étendue puis cliquez sur Suivant. |

|

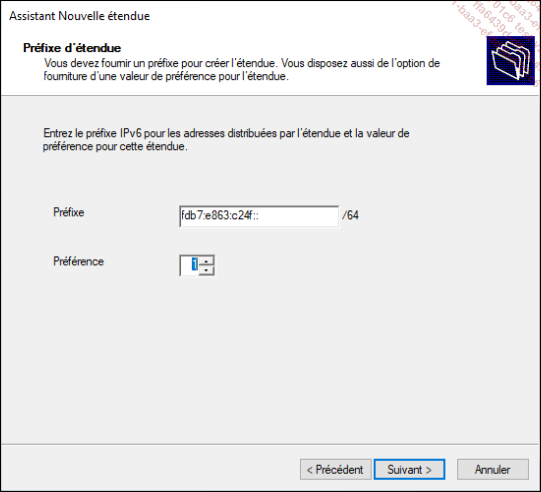

4. |

Précisez le préfixe (sans oublier de compléter avec ’::’) et définissez une préférence à 1, puis cliquez sur Suivant. |

|

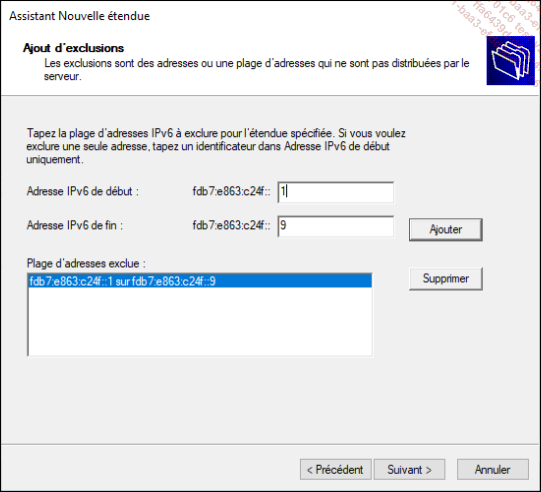

5. |

Saisissez les valeurs à exclure de l’étendue : de 1 à 9. Cliquez ensuite sur Ajouter, puis Suivant. |

|

6. |

Laissez les options par défaut puis cliquez sur Suivant. |

|

7. |

Lisez attentivement le résumé des informations proposées puis cliquez sur Terminer pour activer l’étendue. |

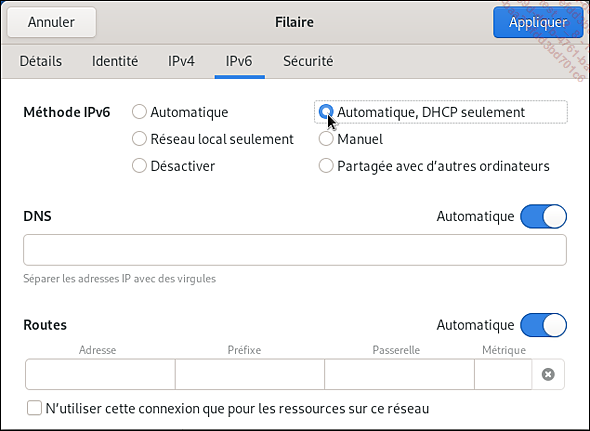

Configuration DHCPv6 sous Linux CentOS

|

1. |

Ouvrez les propriétés de la carte réseau IPv6, passez en mode Automatique, DHCP seulement. |

|

2. |

Les informations préalablement attribuées disparaissent alors. |

|

3. |

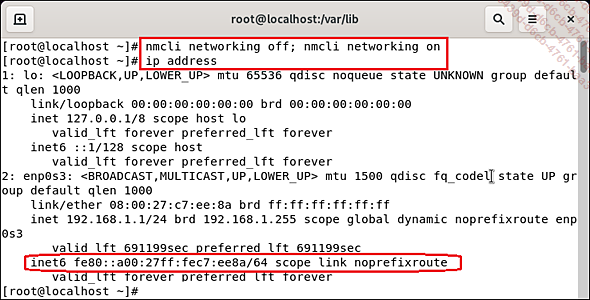

Passez en mode Terminal. Observez les adresses IPv6. Il se peut que vous n’obteniez pas l’adresse escomptée et ne disposiez que de l’adresse IP de liaison locale (commençant par fe80). Vérifiez à l’aide de la commande ip address, après avoir redémarré le réseau : |

|

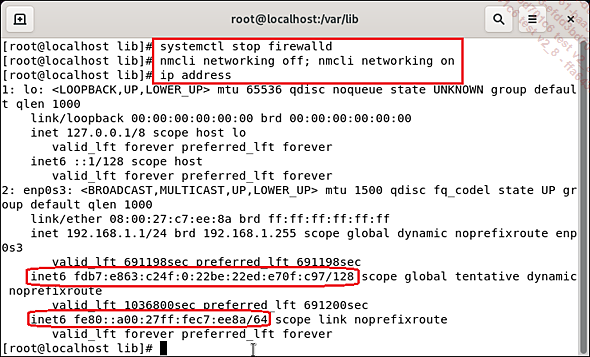

4. |

Pour faciliter l’obtention de l’adresse IPv6 configurée, nous allons :

systemctl stop firewalld

nmcli networking off ; nmcli networking on |

|

5. |

Tapez une nouvelle fois la commande ip address. |

|

6. |

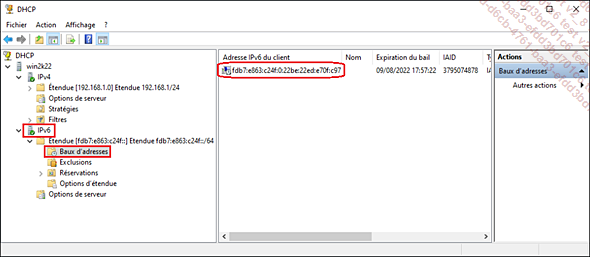

Visualisez sur le serveur DHCP Windows les informations attribuées : |

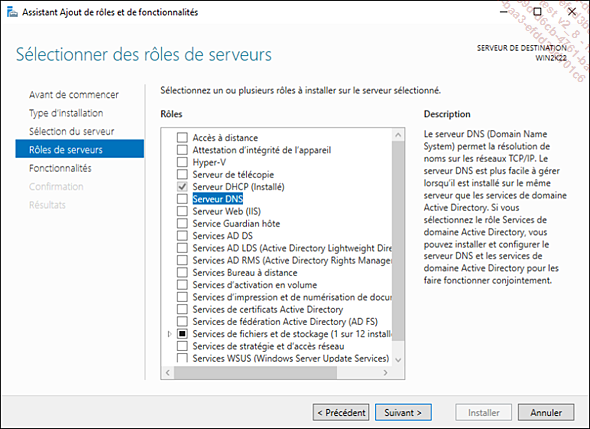

Ajout du rôle Serveur DNS sous Windows Server

|

1. |

À partir du Gestionnaire de serveur, menu Gérer, puis Ajouter des rôles et fonctionnalités, choisissez le rôle Serveur DNS puis cliquez sur Installer. |

|

Vous auriez également pu exécuter la commande Powershell suivante : install-windowsFeature DNS |

|

|

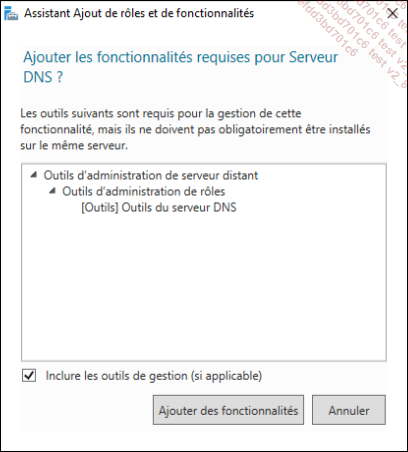

2. |

Validez les fonctionnalités requises qui sont proposées en choisissant Ajouter des fonctionnalités. |

|

3. |

L’écran d’accueil réapparaît avec le rôle... |

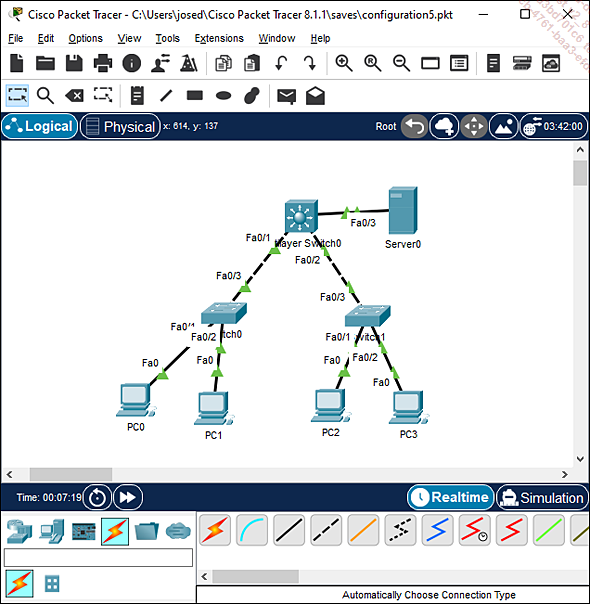

Corrigé 5.32 Configuration 5 - Ajout d’un serveur DHCP pour les postes de travail

Nous allons enrichir la configuration 4 (vue dans l’exercice 4.17 au chapitre Architecture réseau et interconnexion), pour y ajouter un serveur DHCP qui va distribuer les adresses IP pour les VLAN 101 et 102. Nous allons pour cela connecter un serveur sur le cœur de réseau sur un nouveau VLAN 103 (10.3/16) dédié pour les serveurs. Ce serveur sera connecté directement sur un port de cœur de réseau que nous affecterons au VLAN 103.

|

|

Ajout d’un serveur DHCP |

|

1. |

Depuis [End devices]choisissez un serveur Generic . |

|

2. |

Connectez-le au cœur de réseau. |

|

|

Configuration IP statique du serveur DHCP |

|

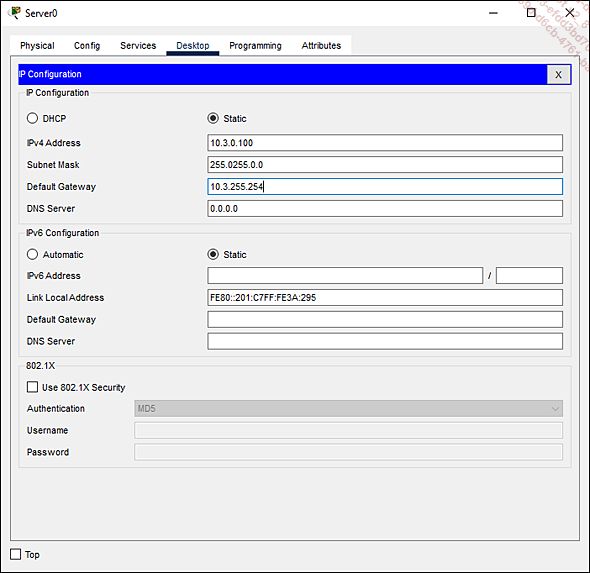

1. |

Accédez à la configuration IP du serveur DHCP et précisez la configuration IP suivante : IP Address : 10.3.0.100 Subnet Mask : 255.255.0.0 Default Gateway : 10.3.255.254 |

|

|

Configuration des pools DHCP pour les VLAN 101 et 102 |

|

1. |

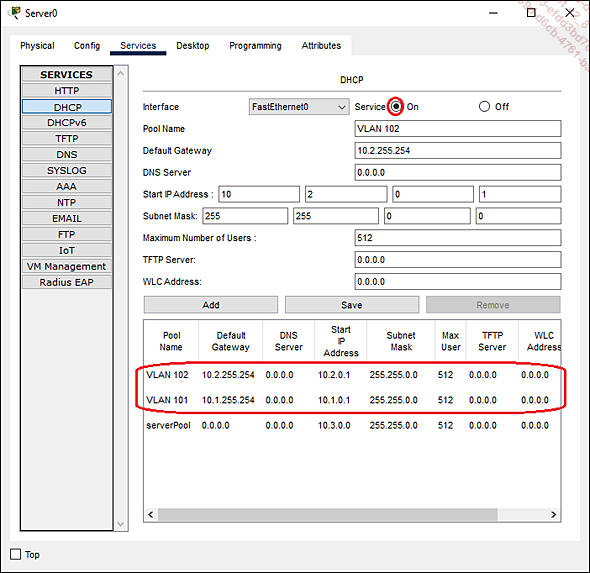

Accédez à la configuration DHCP, onglet Services. |

|

2. |

Saisissez les informations suivantes : Pool Name : VLAN 101 Default Gateway : 10.1.255.254 Start IP Address : 10.1.0.1 Subnet Mask : 255.255.0.0 |

|

2. |

Cliquez sur Add |

|

3. |

Saisissez le VLAN suivant : Pool Name : VLAN 102 Default Gateway : 10.2.255.254 Start IP Address : 10.2.0.1 Subnet Mask : 255.255.0.0 |

|

4. |

Cliquez sur Add |

|

|

Activation du service DHCP |

|

1. |

Activez le service en le mettant sur On. |

|

|

Vous devriez obtenir l’écran ci-dessous : |

|

|

Définition d’un nouveau VLAN 103 |

|

1. |

Sur le cœur de réseau, créez le VLAN 103 : enable conf t int vlan 103 ip address 10.3.255.254 255.255.0.0... |

Editions ENI Livres | Vidéos | e-Formations

Editions ENI Livres | Vidéos | e-Formations