Corrigé 6

Prérequis

|

1. |

c. |

TCP 21 |

|

|

TCP 53 correspond au service DNS en IPv4 utilisé surtout pour le transfert de zones. |

|

|

|

UDP 53 est le port utilisé pour la résolution DNS en IPv4. |

|

|

|

TCP 20 correspond au port utilisé pour réaliser les transferts de fichiers (Données FTP). |

|

|

2. |

b. |

Un pare-feu |

|

|

Un proxy permet d’agir par procuration, « en tant que », il peut filtrer les accès et opère souvent en mode translation d’adresses. |

|

|

|

La fonction première d’un routeur est le routage (niveau 3 OSI), même s’il peut implémenter du filtrage. |

|

|

|

Un certificat est un composant numérique regroupant un certain nombre d’informations dont des clés, qui permettent de réaliser soit une signature numérique permettant l’authentification, soit le chiffrement des données pour assurer la confidentialité de celles-ci. |

|

|

3. |

a. |

Les mises à jour de sécurité de l’OS |

|

|

Les mises à jour des applications. Toutes les mises à jour peuvent apporter des correctifs en matière de sécurité, mais pas nécessairement. |

|

|

|

Un redémarrage fréquent du système. Il n’y a pas de relation directe entre le redémarrage d’un poste et la sécurité. |

|

|

|

Une vérification quotidienne du journal... |

Corrigé 6.1 Configuration d’un serveur FTP et sécurité

Nous allons télécharger le package vsFTPd (Very Secure FTP Daemon) sur le poste Linux.

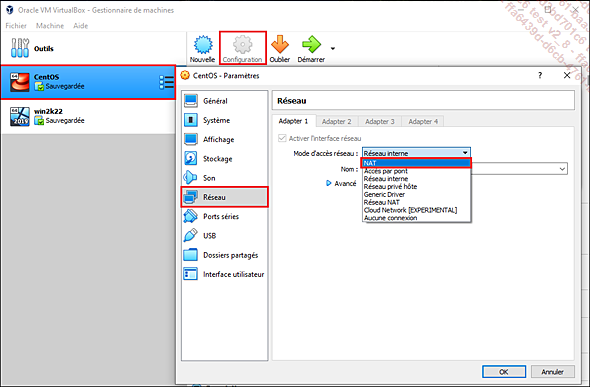

Configuration de l’interface réseau en mode NAT

Configurez d’abord la carte réseau de la VM Linux en mode NAT (translation d’adresse), afin de permettre à la VM d’utiliser la connexion internet disponible sur le réseau local.

|

1. |

Cliquez sur la VM CentOS, puis choisissez Configuration. Sélectionnez le menu Réseau. Dans Mode d’accès réseau, choisissez NAT. |

|

2. |

Cliquez sur Avancé, puis OK. |

|

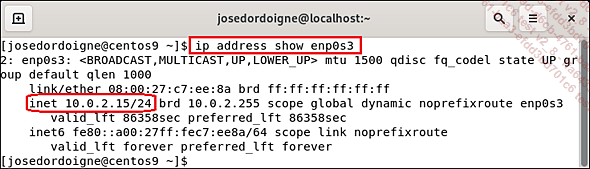

3. |

Vérifiez les nouveaux paramètres obtenus : |

|

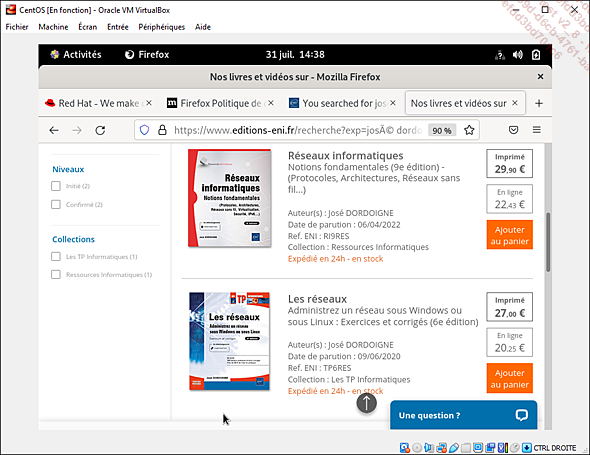

4. |

Vérifiez que l’accès internet fonctionne en vous connectant à un site web : |

Installation des binaires du serveur FTP

|

1. |

Depuis la fenêtre Terminal, réalisez une élévation de privilèges au moyen de la commande su -. |

|

2. |

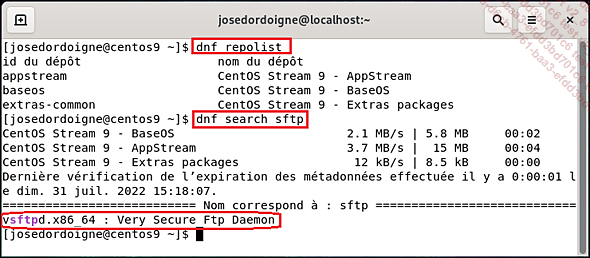

Vérifiez que vous avez bien accès aux canaux de mise à jour sur Internet, à l’aide de la commande dnf repolist (affichage des dépôts). |

|

3. |

Recherchez l’existence d’un package logiciel dont le nom contient sftp : dnf search sftp. |

Note

La commande Yum était généralement utilisée. Le terme YUM signifie "Miam", mais aussi Yellowdog Updater Modified. Il s’agit d’un gestionnaire de packages RPM qui gère complètement les dépendances.

YUM sera progressivement abandonné au bénéfice de DNF (Dandified Yum) pour la fin 2024.Nous utiliserons par conséquent dnf en lieu et place de yum, même si les deux fonctionnent.

|

4. |

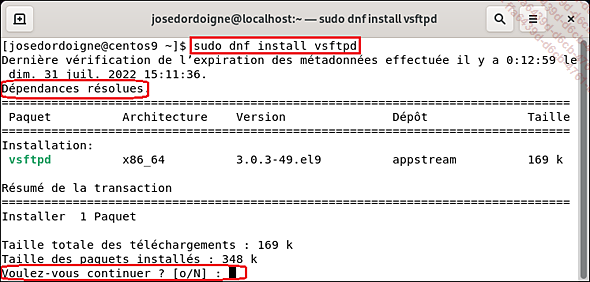

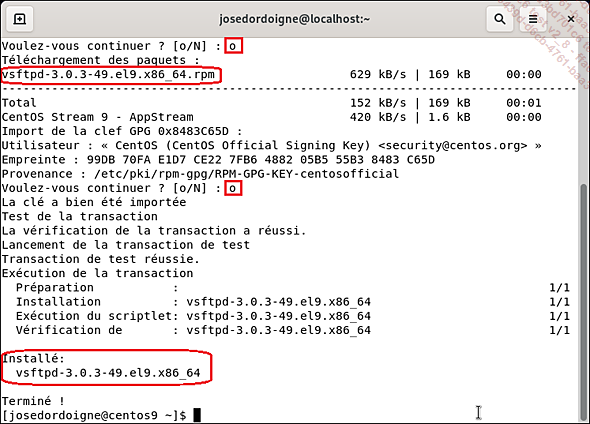

Démarrez une demande d’installation du package vsftpd à partir des dépôts par défaut : dnf install vsftpd. |

Note

Un dépôt correspond à un ensemble d’emplacements associés à des sources d’installation.

|

5. |

Validez l’installation en tapant o puis [Entrée]. |

|

6. |

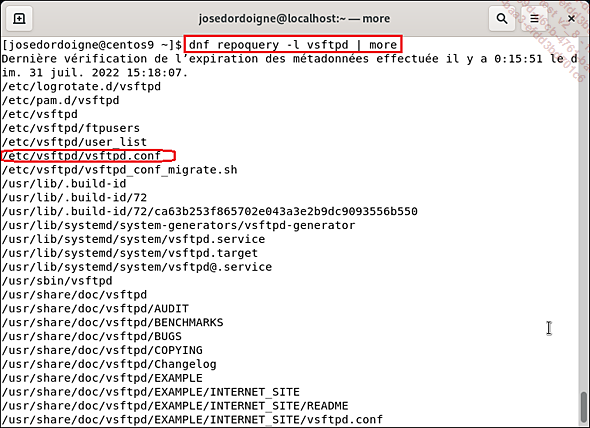

Il est toujours intéressant de savoir quels fichiers ont été mis en place sur l’arborescence suite à l’installation du package. Utilisez la commande suivante pour afficher ces informations : dnf repoquery -l vsftpd | more |

Configuration du service FTP

|

1. |

Éditez le fichier de configuration... |

Corrigé 6.2 Scan des ports ouverts d’un ordinateur

|

1. |

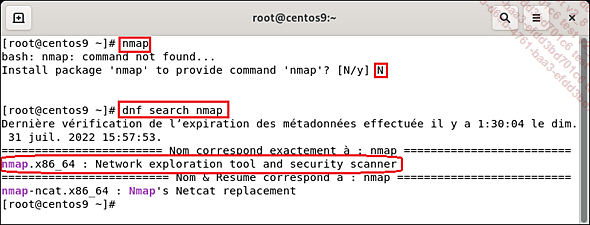

Tapez la commande nmap sous Linux. |

|

2. |

Que se passe-t-il ? Le package n’est pas installé. |

|

3. |

Reconfigurez la carte réseau en mode NAT pour permettre à la VM d’accéder à Internet. |

|

4. |

Vérifiez que le package est disponible à l’installation : dnf search nmap |

|

|

|

5. |

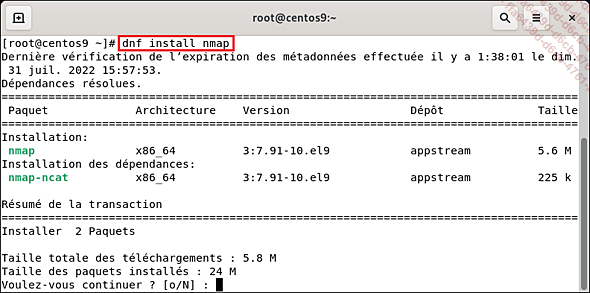

Demandez une installation de nmap (élévation de privilèges requise) : dnf install nmap |

|

|

|

6. |

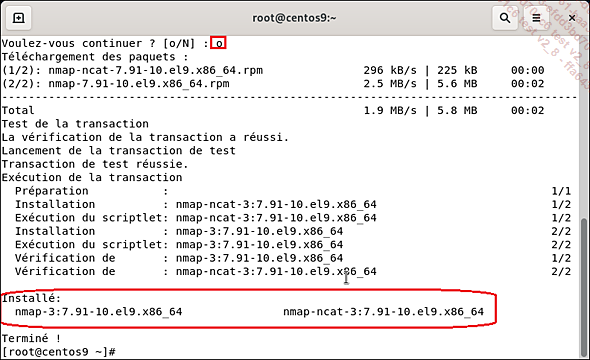

Validez par o pour réaliser l’installation des packages. |

|

|

|

7. |

Rebasculez Linux sur le réseau interne. Redémarrez le service réseau et vérifiez que vous avez bien accès à la machine Windows (ping sur l’adresse de Windows Server). |

|

8. |

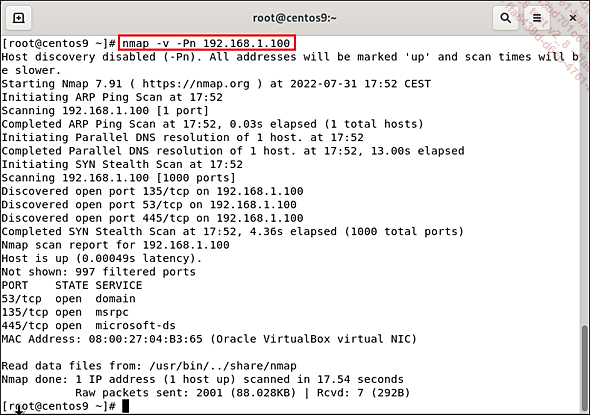

Procédez à un scan du serveur Windows : nmap -v -Pn 192.168.1.100 |

|

|

|

9. |

Quels ports sont ouverts sur IPv4 ? TCP 53, TCP 135, TCP 445. |

|

10. |

Quelles informations peuvent être obtenues de ce scan ? De nombreux ports sont filtrés (997 filter ports). Il y a un pare-feu actif qui bloque le scan. |

|

11. |

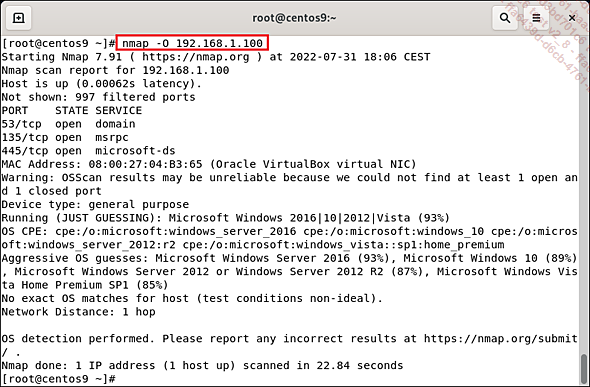

Effectuez de même en essayant de deviner la version d’OS : nmap -O 192.168.1.100 |

|

|

|

12. |

Citez deux services dont les ports sont ouverts sous Windows : DNS, RPC. |

|

13. |

Quelle version de Windows semble détectée ? Windows Server 2016 (93%). |

Corrigé 6.3 Configuration des mises à jour d’un ordinateur

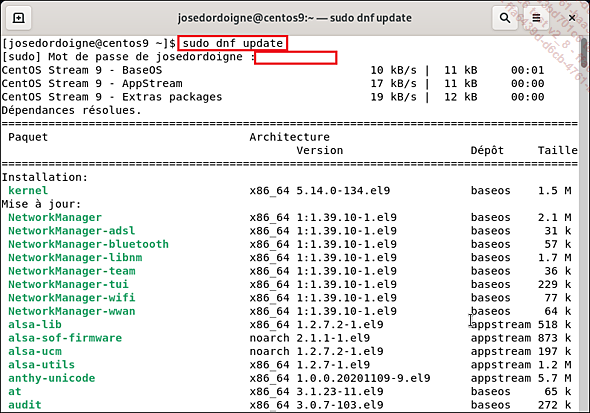

Configuration des mises à jour Linux

Nous allons effectuer les mises à jour de Linux.

|

1. |

Reconfigurez votre carte réseau pour disposer d’un accès internet. |

|

2. |

Effectuez une demande de mise à jour complète au moyen de la commande sudo dnf update. |

|

3. |

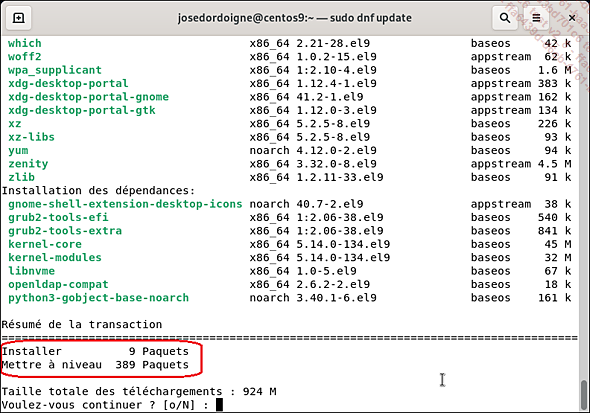

Combien de packages sont proposés pour une mise à jour ? 389. |

|

4. |

Quel volume de données va être téléchargé ? 924 Mo. |

|

5. |

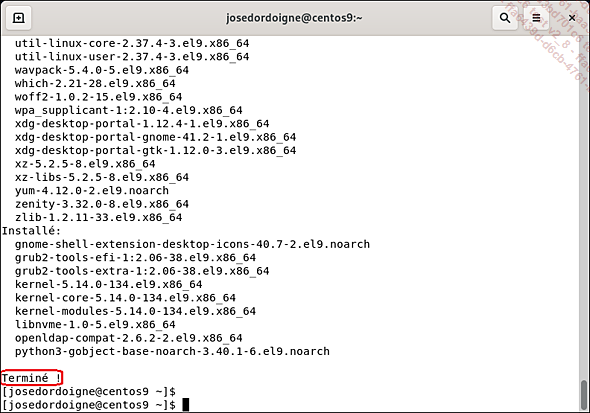

Validez par o pour procéder au téléchargement et aux mises à jour des packages. |

|

6. |

Quel est le nouveau package installé ? kernel 5.14.0. |

|

7. |

Une fois les packages téléchargés et installés, vous obtenez l’écran suivant : |

Configuration des mises à jour Windows

Nous allons également procéder à l’installation des mises à jour Windows Server.

|

1. |

Dans un premier temps, nous allons configurer Windows Server 2022 pour accéder à Internet. |

|

2. |

Configurez la VM Windows pour que le réseau soit en mode NAT (menu Machine - Configuration - Réseau). |

|

3. |

Cliquez sur Ouvrir les paramètres réseau et Internet depuis la zone de notification Windows. |

|

4. |

Cliquez sur Modifier les options d’adaptateur. |

|

5. |

Effectuez un clic droit sur la carte réseau Ethernet, puis... |

Corrigé 6.4 Configuration d’un serveur FTP Sécurisé

Nous avons vu précédemment que le protocole FTP faisait circuler en clair les mots de passe. Nous allons voir comment mettre en œuvre un service FTP basé sur TLS (FTPS) pour garantir la confidentialité des échanges de données. Nous verrons ensuite comment configurer FTP pour s’appuyer sur SSH (SFTP).

|

1. |

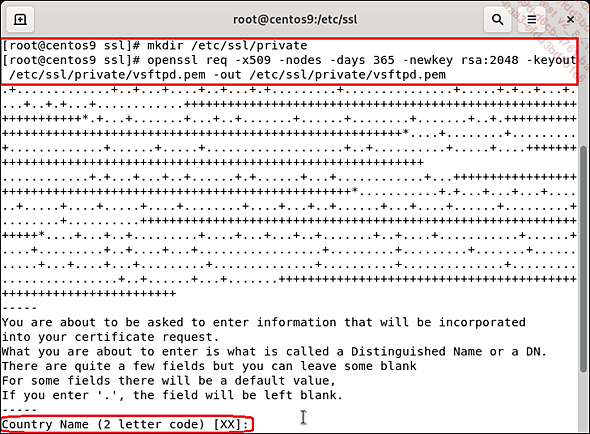

À partir d’une session en tant que root (su), créez le répertoire /etc/ssl/private qui contiendra la clé privée et le certificat à l’aide de la commande mkdir. |

|

|

2. |

Créez un certificat associé à des clés dans un fichier unique. openssl req -x509 -nodes -days 365 -newkey rsa:2048 -keyout /etc/ssl/private/vsftpd.pem -out /etc/ssl/private/vsftpd.pem |

|

|

||

|

3. |

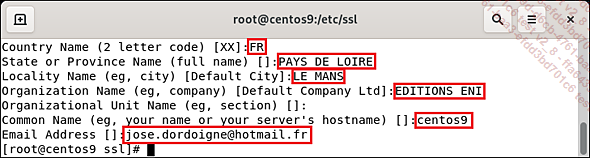

Précisez les différentes informations pour personnaliser la génération des clés, par exemple : Country Name : FR State or Province Name : PAYS DE LOIRE Locality Name : LE MANS Organization Name : EDITIONS ENI Organizational Unit Name : <vide> Common Name : centos9 Email Address : jose.dordoigne@hotmail.fr |

|

|

||

|

4. |

Vérifiez que les permissions associées au fichier généré sont bien en rw pour le propriétaire root (s’agissant d’un fichier sensible, celui-ci ne doit pas être accessible pour tous) :cd /etc/ssl/private/ ls -l /vsftpd.pem |

|

|

5. |

Ouvrez le fichier de configuration de vsftpd à l’aide d’un éditeur tel que nano ou vi : nano /etc/vsftpd/vsftpd.conf |

|

|

6. |

Commentez la ligne suivante en ajoutant un ’#’ en début de ligne : Listen_ipv6=YES Décommentez la ligne suivante : #Listen=YES |

|

|

7. |

Ajoutez à la fin du fichier les éléments suivants : |

|

|

|

a. |

Précisez l’emplacement du certificat que vous allez utiliser : rsa_cert_file=/etc/ssl/private/vsftpd.pem |

|

|

b. |

Définissez le fichier qui stocke la clé privée (même fichier) : rsa_private_key_file=/etc/ssl/private/vsftpd.pem |

|

|

c. |

Vous allez également activer SSL : ssl_enable=YES |

|

|

d. |

Désactivez les accès anonymes avec SSL : allow_anon_ssl=NO |

|

|

e. |

Forcez l’utilisation de SSL à la fois pour le transfert de données et l’ouverture... |

Editions ENI Livres | Vidéos | e-Formations

Editions ENI Livres | Vidéos | e-Formations