Présentation des réseaux

L’impact des réseaux actuels sur nos modes de vie

Aujourd’hui, les réseaux sont partout. Les accès Internet sont maintenant largement démocratisés et les contenus sont accessibles depuis presque partout soit en allumant son PC, son téléphone, sa tablette ou sa montre connectée !

Au cours des vingt dernières années, le réseau s’est infiltré partout. Soit pour répondre à certaines problématiques soit pour simplifier les échanges de données ou encore parfois, dans un autre contexte, pour créer de la consommation.

Une des principales preuves de son omniprésence est la flambée des termes "télé-quelque chose".

-

Le télétravail se développe de plus en plus et permet aux employés d’accéder aux ressources de l’entreprise depuis chez eux ou depuis des bureaux de proximité.

-

Les téléconférences permettent d’organiser de véritables réunions de travail en audio et en vidéo, avec une qualité remarquable au point de donner l’illusion que les participants sont à la même table.

-

La télémédecine se développe également et permet, par exemple, à des spécialistes de consulter des radiographies ou d’ausculter des patients avec...

Les modèles de trafic réseau

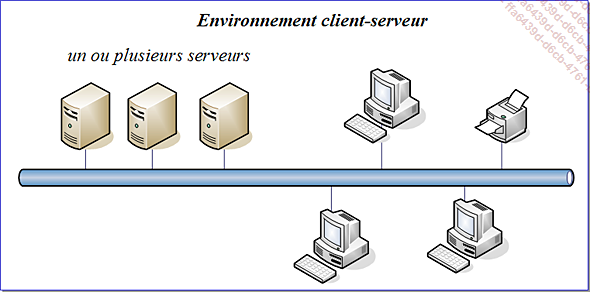

1. Le modèle client-serveur

Environnement client-serveur

Un environnement client-serveur est une topologie où les services sont hébergés sur des machines spécifiques, nommées serveurs. Les clients s’adressent à ces serveurs pour se voir offrir les différents services proposés. Un serveur web ou un serveur de fichiers sont deux exemples.

Dans un environnement client-serveur, rien n’interdit de laisser les services en place sur les stations de travail, mais il existe une ou plusieurs machines dédiées sur le réseau dont la seule tâche est de répondre aux requêtes des clients et de leur fournir le meilleur service (matériel dédié, information centralisée). Les services offerts vont bien au-delà du simple partage de fichiers, ce peut être des services d’impression, de sécurité, de paramètres comme la fourniture d’adresses IP.

Une gestion centralisée permet de gérer plus facilement et plus efficacement les choses. De plus, cela permet de garantir l’unicité de l’information. Dans une entreprise, il faut gérer les personnes, les groupes, la messagerie, les configurations des environnements utilisateurs, le déploiement des logiciels, le contrôle d’accès…

Exemple pratique...

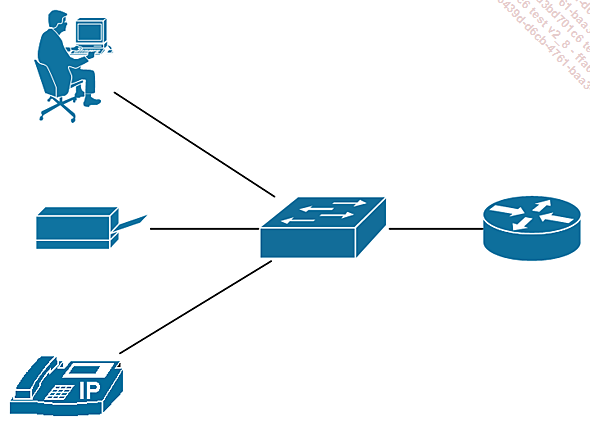

Les éléments composant les réseaux

1. Les équipements finaux

Parmi les équipements qui composent les réseaux, il y a bien entendu l’ensemble des équipements finaux. Un équipement final ne fournit pas de service réseau au sens strict du terme. Soit les données sont destinées à ces équipements, soit ils produisent des données qu’ils doivent faire parvenir à d’autres équipements. En fait, ils ne servent pas à atteindre d’autres équipements, ils ne servent pas d’équipements de transit.

Ces équipements sont fixes ou mobiles, en directe interface avec l’utilisateur ou non. Il y a donc les PC fixes ou mobiles, les téléphones, les tablettes sans fils, les imprimantes, les serveurs, les caméras IP, les terminaux de téléprésence, etc.

Justement, le but ultime du réseau est de fournir à ces équipements les données dont ils ont besoin pour accomplir leurs missions.

2. Les équipements intermédiaires

Le terme d’équipements intermédiaires désigne ici tous les équipements qui vont se trouver entre les différents équipements finaux qui vont permettre à ces derniers de communiquer. Ces équipements peuvent être regroupés sous le terme, plutôt vague, d’équipements de "réseau".

Certains de ces équipements exécutent des tâches plus spécialisées que d’autres. Parmi ces équipements se trouvent tous les commutateurs (switches), les routeurs (avec ou sans fils), les firewalls, les répartiteurs de charge ou encore les points d’accès Wi-Fi.

Sans ces équipements intermédiaires, il serait impossible de fournir convenablement les données à tous les équipements finaux.

Les fonctions des équipements intermédiaires...

Les différents types de réseaux

1. LAN

Qu’est-ce qu’un LAN (Local Area Network) ?

La réponse généralement formulée est : "c’est un réseau local".

Bien que la réponse soit techniquement correcte, elle n’est pas assez précise. Il faut se pencher un instant sur le terme "local".

Bien entendu l’adjectif "local" désigne une zone géographique, plus ou moins délimitée par l’existence d’un mur ou d’une barrière plus ou moins définie et qui sert à délimiter physiquement une étendue.

Réseau LAN

Un LAN peut effectivement être un réseau dont l’étendue s’arrête à partir d’un emplacement défini. En général cet emplacement défini est le routeur du fournisseur d’accès Internet qui fournit l’accès au WAN (voir la section suivante).

De nos jours, il n’est pas rare qu’une entreprise dispose de plusieurs sites géographiquement séparés, qui eux aussi disposent d’un réseau que l’on devra dénommer LAN dans ce cas.

L’entreprise dispose-t-elle alors d’un LAN ? De plusieurs ?

C’est pour répondre à cette question que l’on peut également considérer le LAN comme étant l’ensemble des équipements réseau sur lesquels l’entité "entreprise" peut effectuer un contrôle direct. Dans cette explication il faut alors considérer que l’ensemble des réseaux qui composent l’entreprise forme le LAN de l’entreprise.

Lorsqu’il faut caractériser la taille d’un réseau local, deux dénominations reviennent généralement : SOHO et Campus.

SOHO (Small Office Home Office) désigne les petits réseaux composés d’une à dix machines et qui n’ont généralement pas de besoins avancés. En général, un réseau SOHO se compose seulement d’un routeur qui dispose d’un switch intégré ou d’un petit switch séparé et d’un routeur.

À l’inverse, les réseaux de type Campus sont des réseaux...

Les grands challenges des réseaux

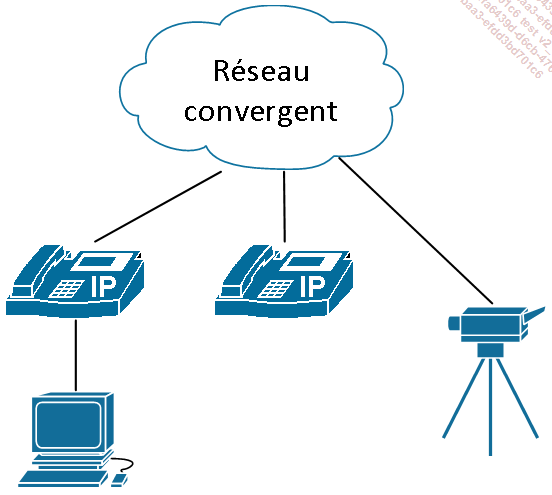

1. Les réseaux convergents

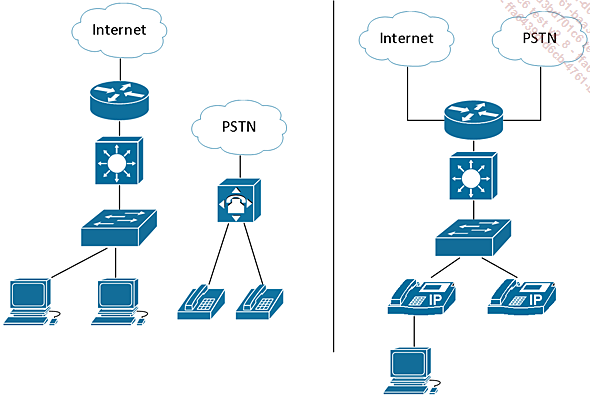

De nos jours, certains réseaux sont décrits comme des réseaux convergents. La notion de convergence implique que deux éléments ou plus viennent s’inscrire au sein d’un même ensemble. De quoi s’agit-il en ce qui concerne les réseaux ?

Lorsqu’on parle de réseaux convergents, on parle le plus souvent de réseaux qui servent à la fois de support pour les données courantes mais aussi pour la téléphonie et la vidéo.

Réseau convergent

Historiquement, la téléphonie était traitée sur son propre réseau et de manière totalement indépendante. Les experts en télécommunications maîtrisaient alors parfaitement les tenants et les aboutissants du transport de la voix au travers des paires de cuivre et des autocommutateurs. De l’autre côté les réseaux de données étaient gérés par les informaticiens sur un support complètement séparé. Ces deux mondes ne se rencontraient jamais.

Avec le développement d’Internet et les possibilités de numérisation de la voix, il est devenu possible de faire en sorte que données courantes et flux téléphoniques soient traités tout deux sur le même média physique.

Réseaux non convergent et convergent (PSTN : Public Switched Telephone Network)

Le challenge était alors de faire en sorte d’avoir la même qualité téléphonique sur un réseau transportant également des données courantes.

Problème, la téléphonie et les données courantes n’ont absolument pas les mêmes contraintes de traitement. Les données courantes supportent en général plutôt bien les pertes de paquets car ces derniers peuvent généralement être retransmis, les paquets envoyés dans le désordre peuvent être remis en ordre par la machine réceptrice et elles sont très tolérantes au délai et à la gigue, c’est-à-dire respectivement le temps nécessaire pour un transfert de données et l’écart temporel de réception entre deux...

Les tendances

1. Le BYOD

Le BYOD (Bring Your Own Device) tend à se répandre depuis quelques années. L’objectif est de permettre à l’utilisateur d’amener et d’utiliser ses propres équipements (téléphones, tablettes, ordinateurs portables) au sein de l’entreprise tout en garantissant la sécurité de celle-ci et en gardant un certain confort d’utilisation.

Le BYOD est donc un challenge au niveau des règles de sécurité d’accès réseau. En effet, l’introduction d’équipements non contrôlés par les systèmes de sécurité de l’entreprise en son sein a été interdite pendant longtemps car un équipement qui n’obéit pas à la politique de sécurité d’entreprise expose aux menaces suivantes :

-

Exposition potentielle de l’entreprise à des virus, les équipements personnels n’ont pas de contraintes quant à l’installation d’antivirus ou à la mise à jour de signatures.

-

Perte de données qui n’ont pas été sauvegardées par les moyens d’entreprise.

-

Problèmes de confidentialité liés à la perte potentielle d’un équipement ou de son utilisation dans des endroits publics.

Il se pose également le problème de la capacité des réseaux actuels à supporter la charge des équipements utilisateurs en plus des équipements habituels de l’entreprise. Un téléphone par exemple peut consommer une certaine bande passante notamment à cause des différentes applications de type réseaux sociaux. Une tablette a aujourd’hui presque les mêmes capacités qu’un ordinateur portable et doit donc être considérée comme tel au niveau de la planification des besoins réseau.

D’un point de vue stratégique, les derniers chiffres connus semblent montrer une augmentation de la productivité des employés qui peuvent utiliser leurs propres équipements dans un cadre professionnel, notamment grâce au fait que ces équipements sont présents chez eux, de manière constante.

2. L’online collaboration

Le terme online collaboration...

Synthèse

Cet aperçu permet d’entrevoir la diversité des réseaux qui existent aujourd’hui. Ces réseaux diffèrent non seulement par leurs tailles mais aussi par les services qu’ils rendent.

Les réseaux doivent être fiables, c’est-à-dire supporter les pannes réseau, l’évolution en taille et s’adapter aux besoins des flux qu’ils utilisent avec les méthodes de qualité de service.

Enfin la sécurité doit faire partie des préoccupations majeures dès la phase de conception d’un réseau mais également dans toutes les phases de maintenance et d’évolution car il faut garder à l’esprit que si l’utilisation des réseaux évolue, les menaces qui pèsent sur eux évoluent également.

Editions ENI Livres | Vidéos | e-Formations

Editions ENI Livres | Vidéos | e-Formations